Resumen

- Las claves de acceso eliminan la necesidad de contraseñas inteligentes, lo que ahorra tiempo a los usuarios

- Las claves de acceso son resistentes a las filtraciones: los piratas informáticos solo conocen la mitad de la historia

- El método de clave de acceso estandarizado es crucial para su adopción generalizada

Las contraseñas han formado parte de Internet desde sus inicios, hasta el punto de que resulta difícil imaginar que existan servicios sin ellas. Sin embargo, con el paso del tiempo, los cibercriminales se han vuelto más inteligentes a la hora de robar contraseñas y hackear las cuentas de los usuarios.

Afortunadamente, no estamos condenados a usar contraseñas para siempre. Existe otra tecnología de inicio de sesión segura llamada claves de acceso, en la que el dispositivo actúa como la mitad de una clave y el servicio actúa como la otra mitad. Cuando inicias sesión, tu PC combina las dos partes para formar una clave completa, que utiliza para iniciar sesión.

Algunas grandes empresas tecnológicas han implementado la compatibilidad con claves de acceso para sus servicios, pero aún no ha tenido una gran aceptación. Sin embargo, parece que la Fast Identity Online (FIDO) Alliance quiere cambiar eso. Como informóGizmodo, la alianza publicó dos artículos uno cerca del otro: el primero es unaguía sobre claves de accesoy el segundo es unestándar de intercambio de credenciales para detalles de inicio de sesióncomo claves de acceso. Parece que la FIDO Alliance se está preparando para presionar a las empresas para que cambien a las claves de acceso, y estoy totalmente a favor de ello.

3Las claves de acceso eliminan la necesidad de que las personas creen contraseñas inteligentes

Y ni siquiera necesitas pensar en ello.

Las contraseñas son buenas si se usan correctamente, pero no todo el mundo tiene una buena higiene de seguridad. Dado que tenemos tantos servicios a los que accedemos a diario, la gente suele recurrir a contraseñas poco fáciles de recordar, a la reutilización de contraseñas o a métodos de generación de contraseñas poco fiables, como el uso del teclado.

Las claves de acceso eliminan todos estos defectos al poner la responsabilidad de crear la clave de acceso en el equipo. De esa manera, el equipo puede generar una clave tan compleja como desee. Después de todo, no es el usuario quien la recuerda, sino el dispositivo. Ya no habrá piratas informáticos que puedan entrar reutilizando contraseñas comunes o tomando códigos de filtraciones de datos y reutilizándolos en otros sitios web.

¿Puede su proveedor de administración de contraseñas ver sus contraseñas?

Los administradores de contraseñas en la nube pueden parecer una mala idea, pero un poco de criptografía inteligente puede ayudar a mantener sus datos seguros

2Las claves de acceso son más resistentes a las fugas

Los hackers sólo conocen la mitad de la historia

En cuanto al tema de las filtraciones de datos, las claves de acceso no se ven afectadas por las filtraciones de la misma manera que las contraseñas. Cuando una filtración de datos afecta a una base de datos de contraseñas, esta (con suerte) está cifrada. Si el hacker logra descifrar la base de datos (ya sea por fuerza bruta o tomando la clave), tiene todo lo que necesita para iniciar sesión en las cuentas de las personas.

Las claves de acceso son un poco diferentes. Como vienen en dos mitades, una fuga de datos solo revelará la mitad de la clave. Sin la clave del usuario almacenada en su dispositivo físico, el hacker no puede hacer nada con la fuga.

Cómo configurar una clave de acceso para Google

Un sueño en materia de ciberseguridad ha sido crear un mundo sin contraseñas, y estamos un paso más cerca de esa visión con las claves de acceso de Google.

1Un método de clave de acceso estandarizado es exactamente lo que necesitamos

Poner a todos en la misma página

Vale, dejemos de centrarnos en por qué creo que las claves de acceso son una buena alternativa y centrémonos en lo que está haciendo la Alianza FIDO. Verás, puedes utilizar claves de acceso ahora mismo, pero las empresas pueden abordarlas de diferentes formas. Eso hace que sea difícil para las aplicaciones como los administradores de contraseñas almacenar tus claves de acceso, ya que lo que funciona para un servicio puede no funcionar en absoluto para otro. Es parte de la razón por la que las claves de acceso aún no han sustituido por completo a las contraseñas: todavía hay algunos problemas iniciales sobre cómo utilizar mejor la tecnología.

¿La solución? La estandarización. Para lograrlo, una empresa propone un formato preestablecido para las claves de acceso que todos los demás siguen en sus implementaciones. Una vez que se establece un estándar, los desarrolladores pueden crear aplicaciones para el almacenamiento de claves de acceso con la confianza de que funcionarán con todos los sitios web y servicios. Después de todo, si todos usan la tecnología de la misma manera, el desarrollador sabe qué esperar y cómo manejar las claves de acceso.

Por eso son tan importantes los documentos de la FIDO Alliance que he enlazado anteriormente. Parece que la alianza entiende que la falta de unificación es lo que impide que las claves de acceso se conviertan en los asesinos de contraseñas que la gente espera que se conviertan en el futuro. En este caso, la FIDO Alliance está intentando facilitar a las empresas la transferencia de las claves de acceso de los usuarios entre distintos dispositivos y sistemas operativos sin problemas. Eso facilitaría mucho que las personas utilicen sus claves de acceso en todos sus dispositivos, independientemente de cuál sea o qué sistema operativo esté ejecutando.

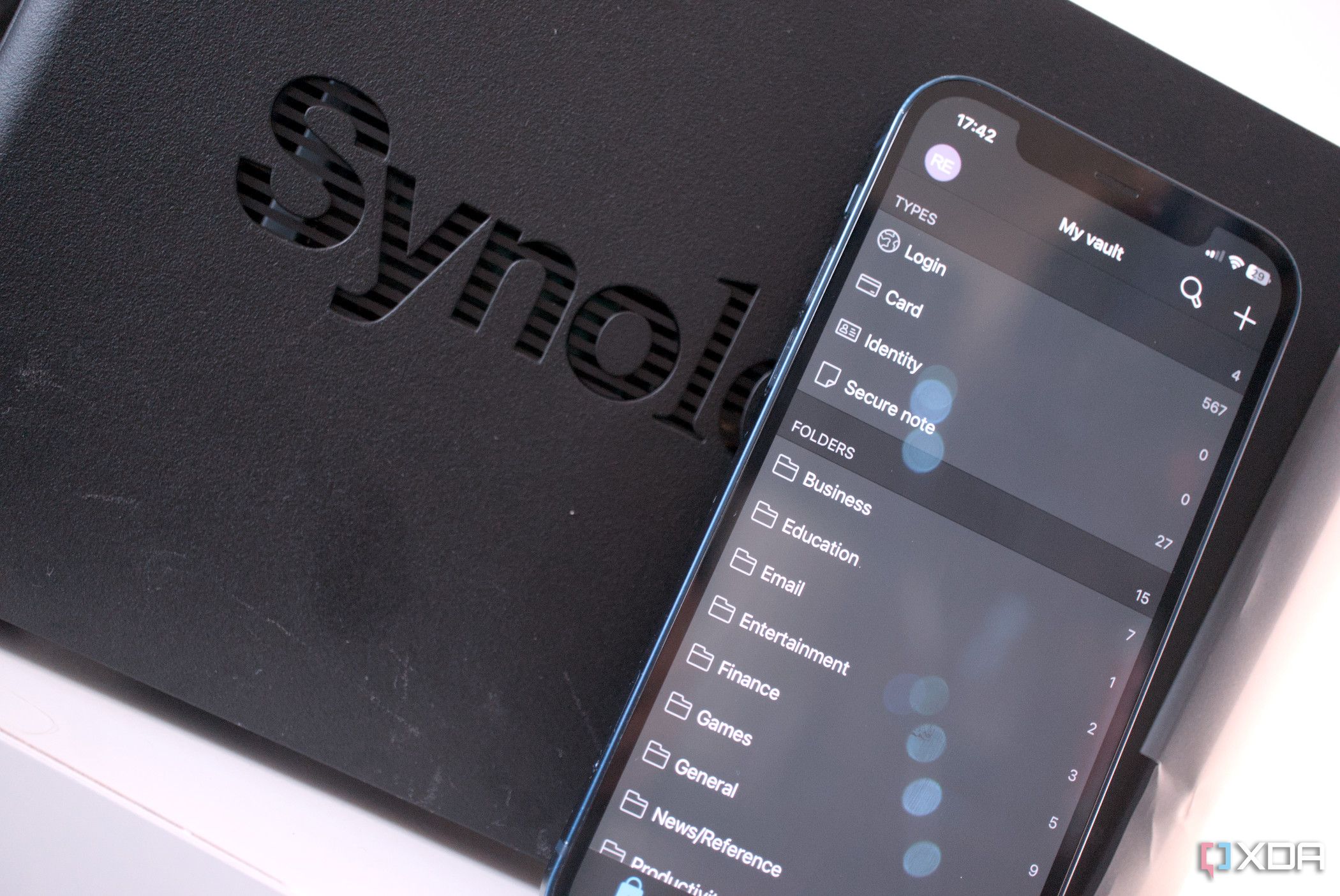

Cómo configurar Bitwarden y mantener sus contraseñas seguras en un NAS de Synology

Almacene y administre todas sus contraseñas en su Synology NAS.

Los cambios propuestos por la Alianza FIDO reciben mi aprobación

Si se implementa correctamente, un sistema de claves de acceso puede reducir la cantidad de tiempo que se dedica a iniciar sesión en un servicio y, al mismo tiempo, mejorar la seguridad del sistema. Sin embargo, como las empresas hacen lo suyo sin un estándar común, la tecnología no ha tenido la oportunidad de brillar y, en cambio, se ha convertido en un caos desorganizado. Por eso espero que el nuevo impulso de la Alianza FIDO para que las empresas adopten un estándar de intercambio de claves de acceso tenga éxito, ya que tiene el potencial de hacer que finalmente el sistema valga la pena.