Resumen

- Las YubiKeys son cruciales para mejorar la seguridad

- Flujo de trabajo y seguridad mejorados con códigos TOTP

- Las YubiKeys son duraderas y adaptables al uso móvil

Las YubiKeys son el estándar de facto para los dispositivos de autenticación de hardware. Se encuentran en todas partes, desde las grandes empresas hasta los llaveros de los profesionales expertos en seguridad. Son una de las mayores mejoras que puede realizar para reducir su perfil de riesgo ante todo tipo de ataques en línea. Si bien no son tan asequibles como otras alternativas, son duraderas y le servirán fácilmente durante muchos años. Estas son algunas de las razones por las que creemos que debería adquirir una YubiKey.

Una YubiKey mejorará tu seguridad

YubiKeys y FIDO2 son prácticamente inmunes a los ataques de phishing

Esta es, fundamentalmente, la razón más importante para adquirir una YubiKey. Su seguridad en línea mejorará si agrega una a su flujo de trabajo.

Las YubiKeys utilizan una criptografía de clave pública sólida para proporcionar una autenticación de segundo factor y sin contraseña mediante FIDO2 y U2F. Esto significa que, en la mayoría de los casos, su clave física funciona como su segunda forma de identificarse y es necesaria para la autenticación, además de su contraseña para iniciar sesión. Existen diferentes estándares para la autenticación de dos factores (2FA), y el más común (aunque básico) es el código QR que puede escanear para generar códigos de dos factores TOTP limitados en el tiempo. Una YubiKey puede mejorar la seguridad de estos significativamente, ya sea almacenando los datos necesarios para generar una clave en el hardware de la YubiKey, lo que hace que sea mucho más difícil acceder a ella, o omitiendo el código por completo en lugar de un estándar de dos factores que requiere que se conecte la clave física (como U2F y FIDO2).

Todas estas siglas pueden resultar confusas, pero en la práctica, es relativamente fácil de configurar. En los sitios que admiten llaves de hardware, solo se le pedirá que inserte su llave y presione el botón para autenticarse (después de haber ingresado una contraseña). En los sitios que no admiten llaves de hardware, deberá usar una aplicación independiente llamada Yubico Authenticator para generar sus códigos. Esta aplicación requerirá que su llave esté conectada y desbloqueada (a través de un PIN de seis dígitos) antes de poder usarla. Luego, simplemente toque la llave y genere un código.

Las YubiKeys complementan otras mejores prácticas.

Otra cosa que recomendamos en XDA es el uso de ungestor de contraseñaspara generar contraseñas aleatorias y seguras para cada sitio web que visites, y también evitar reutilizar el mismo conjunto de contraseñas una y otra vez. Una YubiKey puede complementar esto muy bien, añadiendo una capa física adicional de seguridad a tu gestor de contraseñas.

La mayoría de los administradores de contraseñas más populares son compatibles con FIDO2 de forma nativa, lo que significa que utilizará algunos de los métodos de autenticación más sólidos posibles para proteger su administrador de contraseñas. Esto hace que sea esencialmente imposible que alguien acceda a sus contraseñas protegidas sin tener acceso físico a su clave. FIDO2 también es efectivamente resistente al phishing, ya que la credencial en sí nunca sale de su YubiKey. Si bien esto no es exclusivo de las YubiKeys, una credencial FIDO2 debe estar físicamente presente en la máquina para autenticarse, lo que requiere que un actor malintencionado tenga acceso tanto a su clave física como a su PIN para autenticarse en su lugar.

YubiKeys acelera tu flujo de trabajo

Ya no es necesario buscar códigos TOTP en tu teléfono

Un segundo beneficio de usar una YubiKey es la capacidad de eliminar aplicaciones de autenticación y almacenar sus códigos TOTP (es decir, loscódigos QRque escanea para configurar la autenticación de dos factores) directamente en su YubiKey. Si tiene una YubiKey 5, puede usarla como generador de TOTP directamente en el dispositivo, algo que ya hemostratado anteriormente. Esto significa que incluso si un servicio no admite de forma nativa la autenticación con clave de seguridad o U2F, puede usar su clave para almacenar sus códigos en la aplicación Yubico Authenticator.

Esto también tiene mejoras tangibles en el flujo de trabajo. Si bien agregar un código TOTP a su YubiKey y a las claves de respaldo normalmente llevará más tiempo que configurar un código TOTP en su teléfono, una vez que esté allí, acceder a él es mucho más fácil. No es necesario buscar un segundo dispositivo como un teléfono, y el contacto físico necesario para generar una clave significa que se aplica el mismo nivel de seguridad. Un usuario malintencionado que haya comprometido completamente su computadora y tenga acceso a sus contraseñas aún tendría dificultades para generar un código TOTP, ya que no podría proporcionar un contacto físico, y cualquier código que genere solo es válido por un máximo de 30 segundos.

Generalmente desaconsejamos tener múltiples factores de autenticación almacenados en el mismo dispositivo, pero con una YubiKey es mucho más seguro.

Las YubiKeys funcionan con tu teléfono móvil

Las teclas compatibles con NFC también se pueden utilizar en tu teléfono

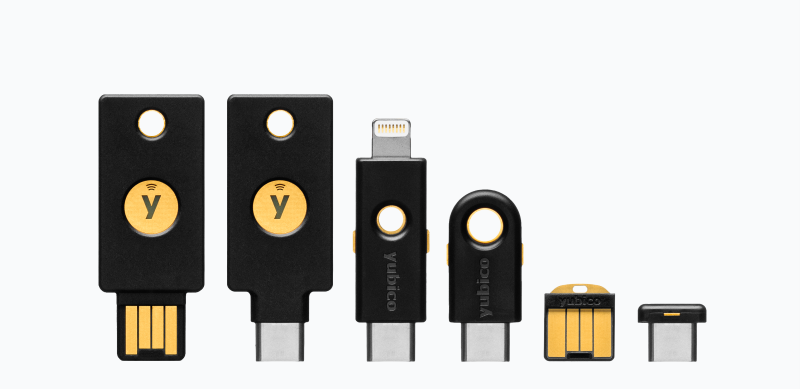

Las YubiKeys también se pueden usar con tu móvil, siempre que tengas una YubiKey compatible. Tanto si tienes una llave NFC como una llave con un conector que se adapte a tu teléfono, puedes usar tu llave de forma nativa como una llave FIDO2 tanto en iOS como en Android. Puedes usarla para autenticarte con servicios que admitan llaves de hardware y con códigos TOTP. Tienes la opción de insertar tu llave en un puerto compatible con Lightning o llaves USB-C, o usar NFC para simplemente acercar tu llave a tu teléfono.

Las YubiKeys son excelentes piezas de hardware

Diez años de diseño iterativo en marcha

Ya sea que tengas una pequeña llave Nano diseñada para deslizarla en tu computadora portátil o una llave USB-A más grande, las YubiKeys son resistentes y duraderas. Se pueden llevar fácilmente en un llavero, alrededor de tu cuello o en cualquier otro lugar de tu cuerpo. Como no funcionan con energía, las YubiKeys también son resistentes al agua (solo déjalas secar antes de insertarlas en un dispositivo, por supuesto). Por lo general, son resistentes a los rayos X, por lo que no debes preocuparte por viajar con ellas. Las YubiKeys existen desde 2007 y, si bien el hardware no ha cambiado, existe un legado de diseño confiable e iterativo que brinda a las YubiKeys modernas una variedad de diseños funcionales, resistentes y portátiles.

Sin embargo, cabe señalar que, a diferencia de algunas alternativas, Yubico no estandariza las especificaciones de resistencia al agua y al polvo de sus teclas. Si bien hay mucha evidencia anecdótica de que estas teclas son extremadamente duraderas y esto no debería ser motivo de preocupación, es un área que podrían mejorar para mayor tranquilidad.

Las teclas de hardware son cada vez más compatibles

Si bien el camino hacia la compatibilidad con llaves de hardware con U2F y FIDO2 ha sido largo, la compatibilidad mejora todo el tiempo. Muchos servicios populares ahora admiten YubiKeys de forma nativa, y hay una gran lista de servicios compatibles y tutoriales para configurarlos en elsitio web de Yubico. Incluso puede usar su llave paraautenticarse con su Mac o Windows.

Existen algunas advertencias sobre el uso de YubiKeys. La más importante es que es esencial mantener copias de seguridad de sus claves o códigos para evitar perder el acceso total a sus cuentas si pierde su clave. Pero los beneficios son enormes para su seguridad en línea. El soporte para este tipo de dispositivos solo va a mejorar, y estas claves siguen siendo una de las formas más fáciles de mantenerse seguro en línea.