Enlaces rápidos

Si ejecuta servicios en su hogar, ya sea un servidor multimedia comoPlex oun sistema de almacenamiento conectado a red (NAS)completo , inevitablemente llegará un momento en el que querrá acceder a estos servicios fuera de su hogar. Pero exponer los servicios a Internet puede ser peligroso, y no es algo que recomendamos. Al hacer que sus servicios sean accesibles a Internet, abre una amplia superficie de ataque que puede dejar expuesta toda su red doméstica.

Podrías usar una VPN, pero a menudo estas deben estar alojadas en tu red o en tu enrutador (si lo admite), y esto puede presentar sus propias complejidades. Las VPN también carecen de algunas características, como un control de acceso fácil o DNS interno, que te permite traducir tus IP locales (como 192.168.1.20) a nombres de dominio (comoplex.xda-developers.com).

Aquí es donde entra Tailscale.

¿Qué es Tailscale?

Una red VPN punto a punto construida sobre Wireguard

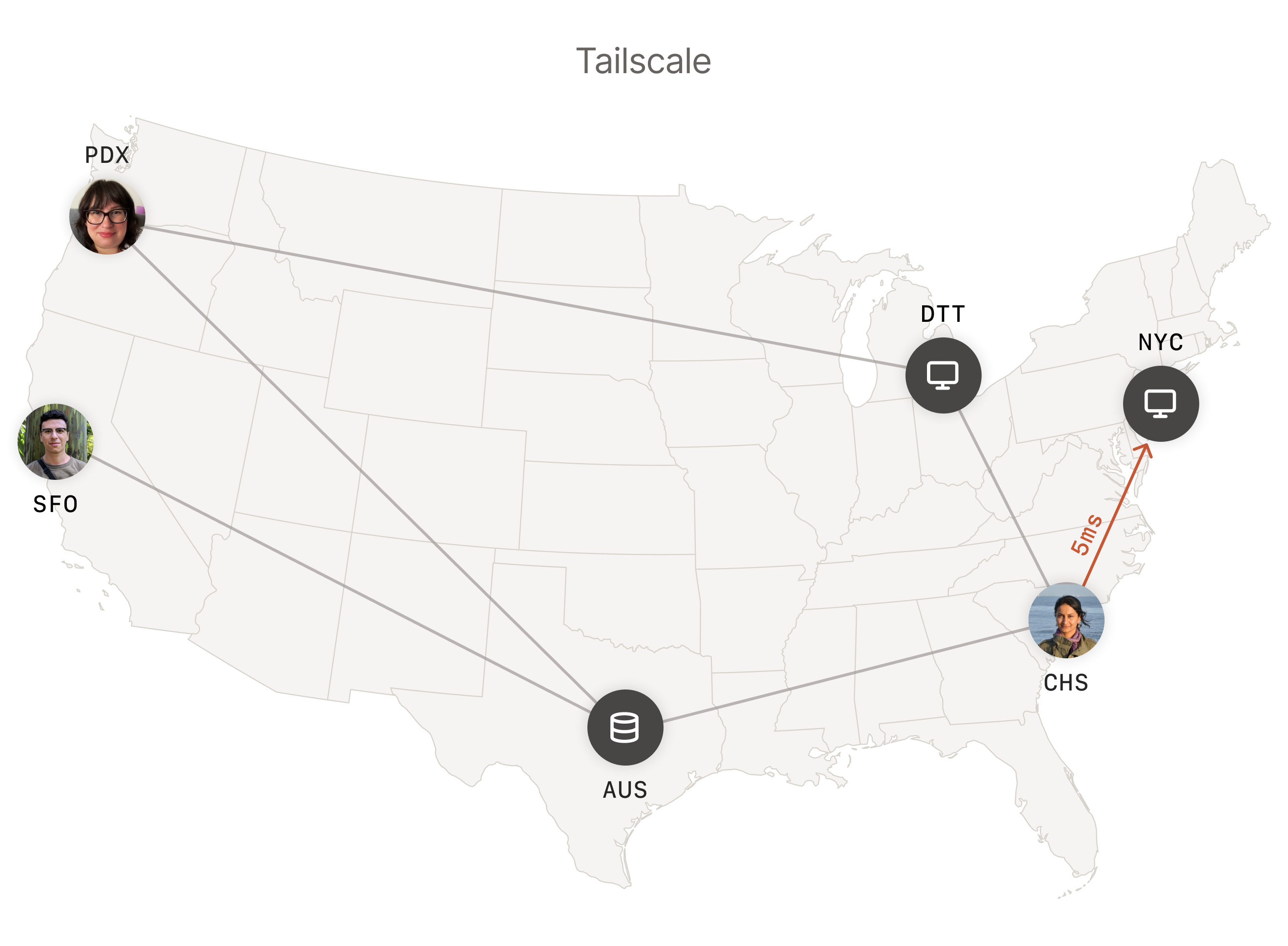

Tailscale es un producto SaaS que se puede escalar desde usuarios individuales hasta empresas enteras y se basa en elprotocolo VPN de Wireguard. En lugar de ejecutar un único servidor VPN que actúe como punto de entrada y salida para sus redes, Tailscale crea una red en malla descentralizada conocida como tailnet. Esta tailnet está coordinada por un servidor de control central, alojado por Tailscale, que es responsable del descubrimiento de pares dentro de una tailnet (como compartir direcciones IP y claves públicas).

Esta red en malla descentralizada permite que sus dispositivos existan efectivamente en su propia VPN privada, ya sea que estén en su hogar o no. Esto significa que su teléfono, computadora portátil y servidor doméstico pueden conectarse fácilmente entre sí sin tener que ejecutar un servidor VPN dedicado en su hogar.

Si bien el hecho de que Tailscale dependa de un servidor de control central tiene sus desventajas, también tiene sus ventajas. Por ejemplo, Tailscale utiliza únicamente un inicio de sesión único para autenticarse, lo que significa que su cuenta de Google o Microsoft es todo lo que necesita para conectarse.

La arquitectura de Tailscale es robusta y evita un único punto de fallo siempre que sea posible. Tailscale también utiliza una técnica conocida como perforación de agujeros para establecer conexiones entre dispositivos incluso si ambos están detrás de NAT (como en su red privada doméstica). Estas técnicas son similares a las que se utilizan en las llamadas VOIP u otros servicios peer to peer para escapar de NAT. Si le interesa saber cómo funciona esto, Tailscale tienedisponible un resumen extenso.

¿Cuánto cuesta?

A diferencia de la mayoría de las soluciones VPN, el uso personal no es el mercado objetivo.

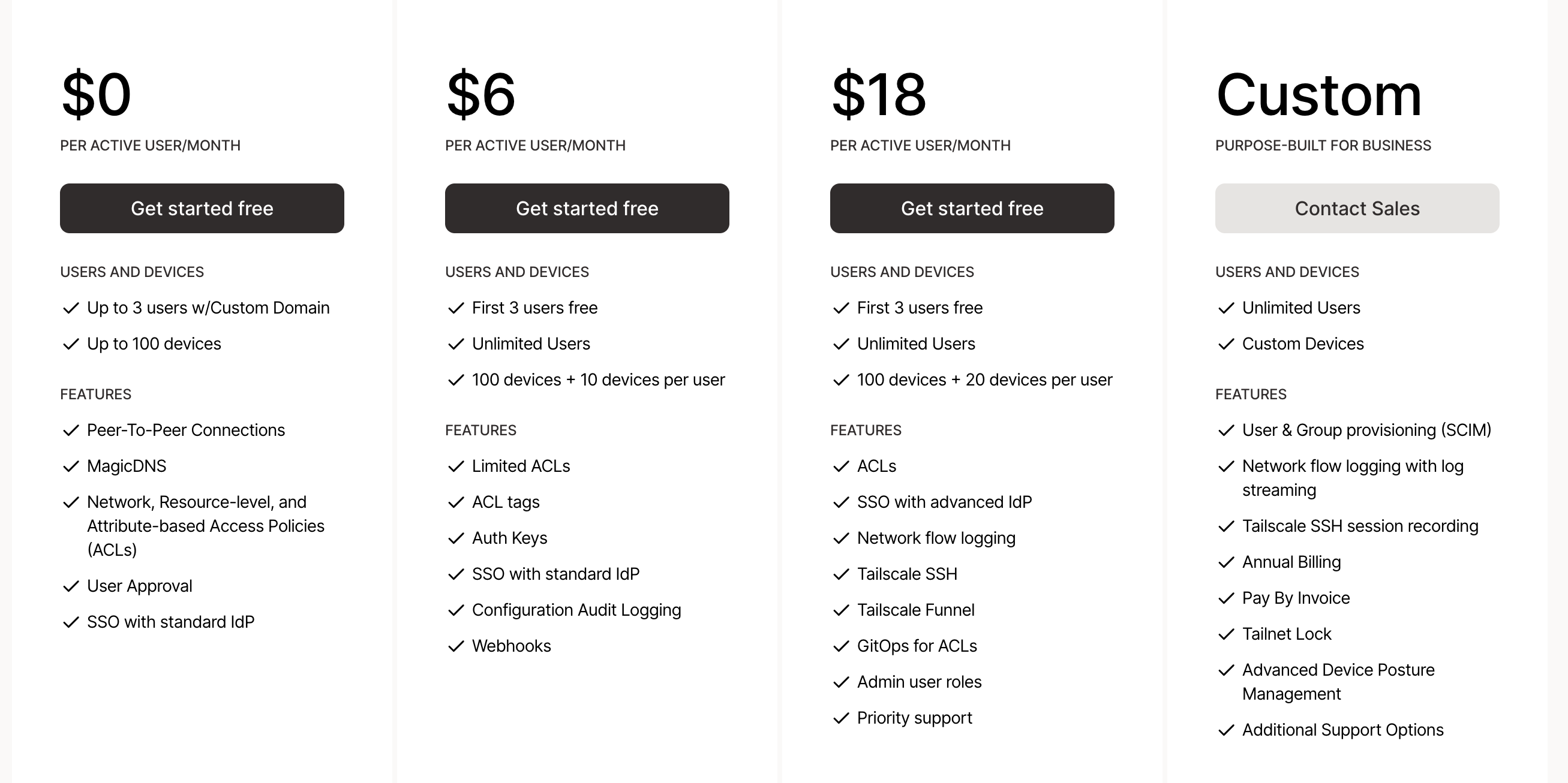

Mientras que muchos proveedores de VPN comunes apuntan a usuarios individuales y al mercado de consumo, Tailscale tiene un enfoque diferente. Su arquitectura de red en malla lo hace perfecto para grandes empresas que intentan controlar el acceso a sus nubes privadas sin exponer una única interfaz VPN enorme a Internet en general. El beneficio de este enfoque es que, al igual que muchos productos enfocados en empresas (piense en GitHub y LinkedIn), es gratuito para la mayoría de las personas e incluye las características necesarias para escalar a un nivel empresarial o comercial que está bloqueado detrás de costosos muros de pago. Esto significa que para hasta 3 usuarios en una sola tailnet, Tailscale es completamente gratuito. Hay un límite de 100 dispositivos, pero esto debería ser más que suficiente para cualquiera, excepto los usuarios avanzados más serios o los que trabajan desde casa.

Estas funciones empresariales de pago incluyen cosas como integraciones SSO más avanzadas, control de acceso ilimitado, soporte empresarial y roles de administrador. Nada de esto es necesario para uso personal, por lo que, si bien puedes pagar por Tailscale, en realidad no hay una necesidad apremiante y recomendamos que casi todos los usuarios permanezcan en el plan gratuito (a menos que seas un homelabber con una necesidad específica identificada).

Introducción a Tailscale

Tan simple como iniciar sesión en Google

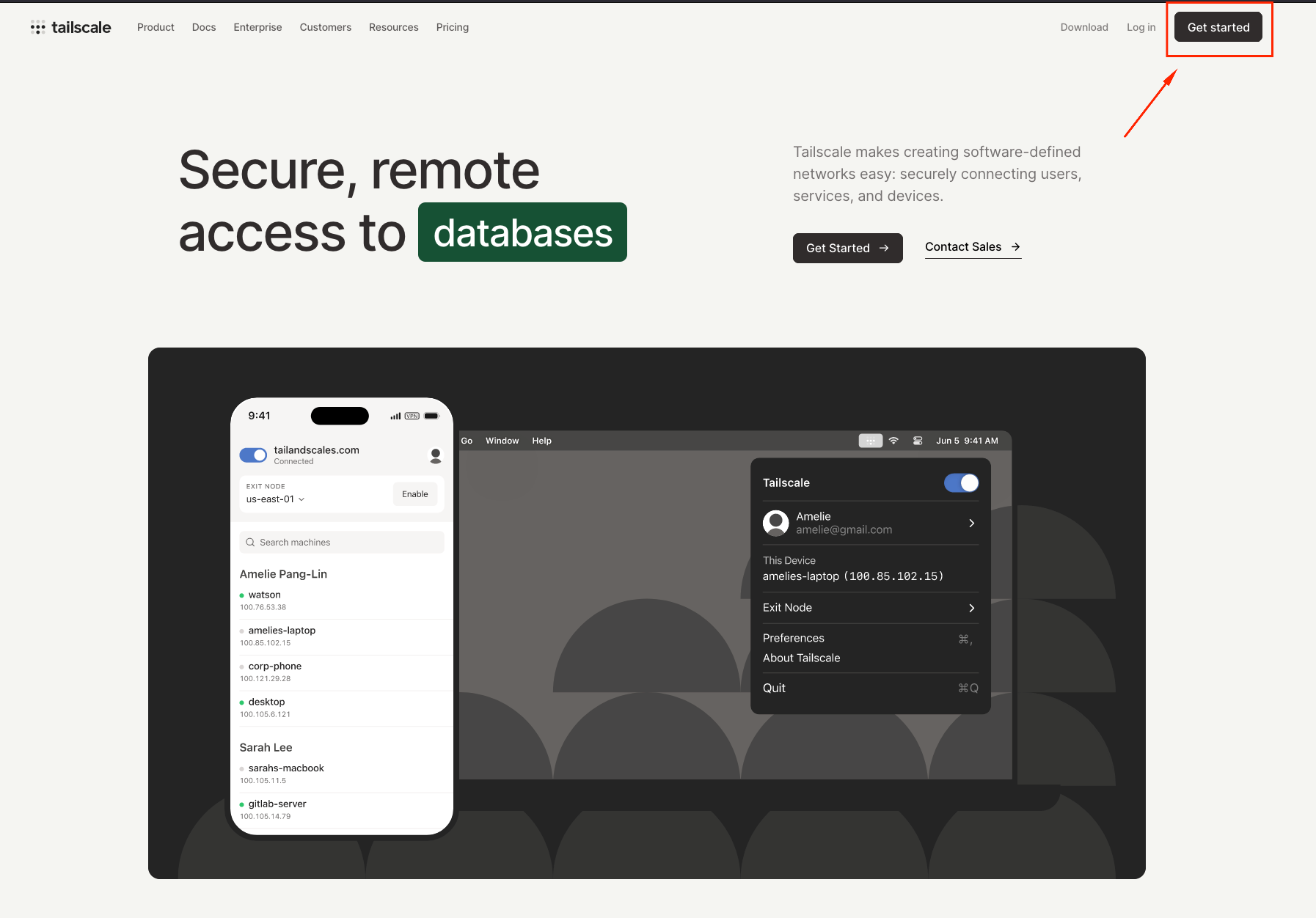

Debido a la naturaleza del plano de control centralizado de Tailscale, es fácil comenzar a usarlo. Cuenta con integraciones de SSO para Google, Microsoft, Apple y GitHub, así como cualquier otro proveedor compatible con OIDC. Por lo tanto, puede integrarse con Keycloak, Authelia o entidades similares si está ejecutando un laboratorio doméstico.

Para comenzar a configurar una cuenta en Tailscale y su propia red, siga estos pasos:

- En la página de iniciode Tailscale, seleccioneComenzaren la parte superior derecha.Fuente: Tailscale

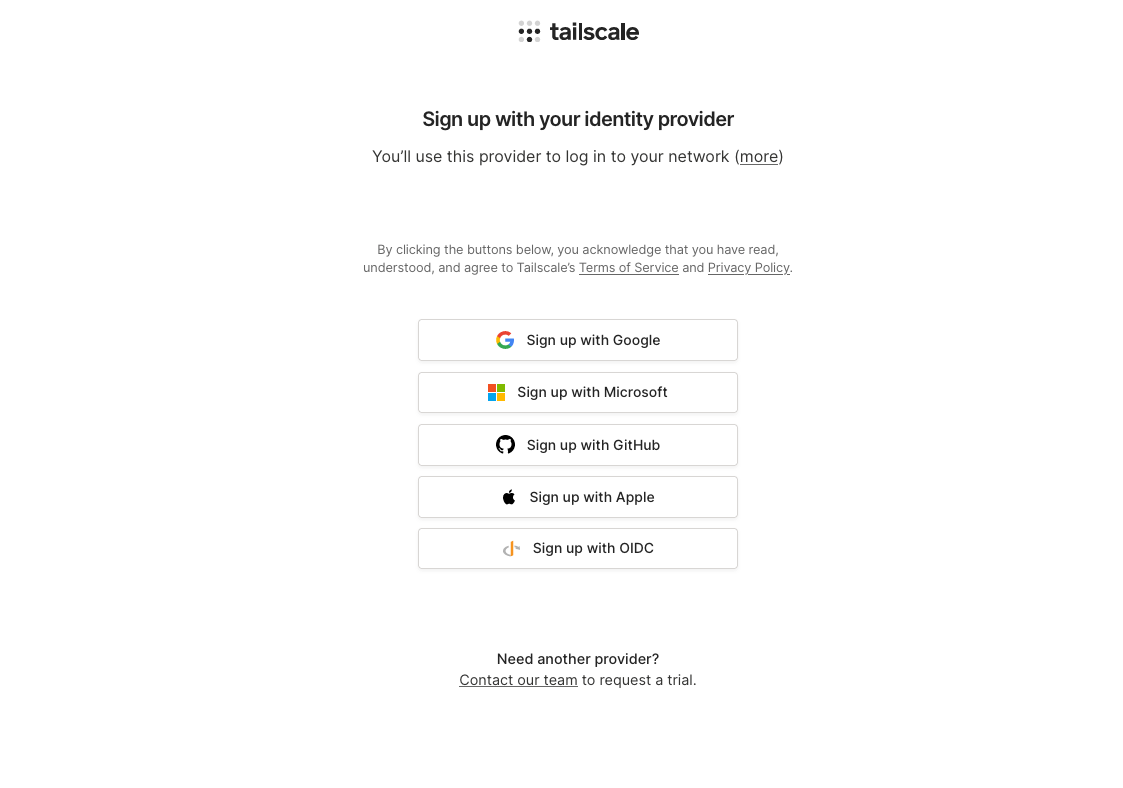

- Seleccione su proveedor de identidad preferido. En este ejemplo, me he autenticado con GitHub.Fuente: Tailscale

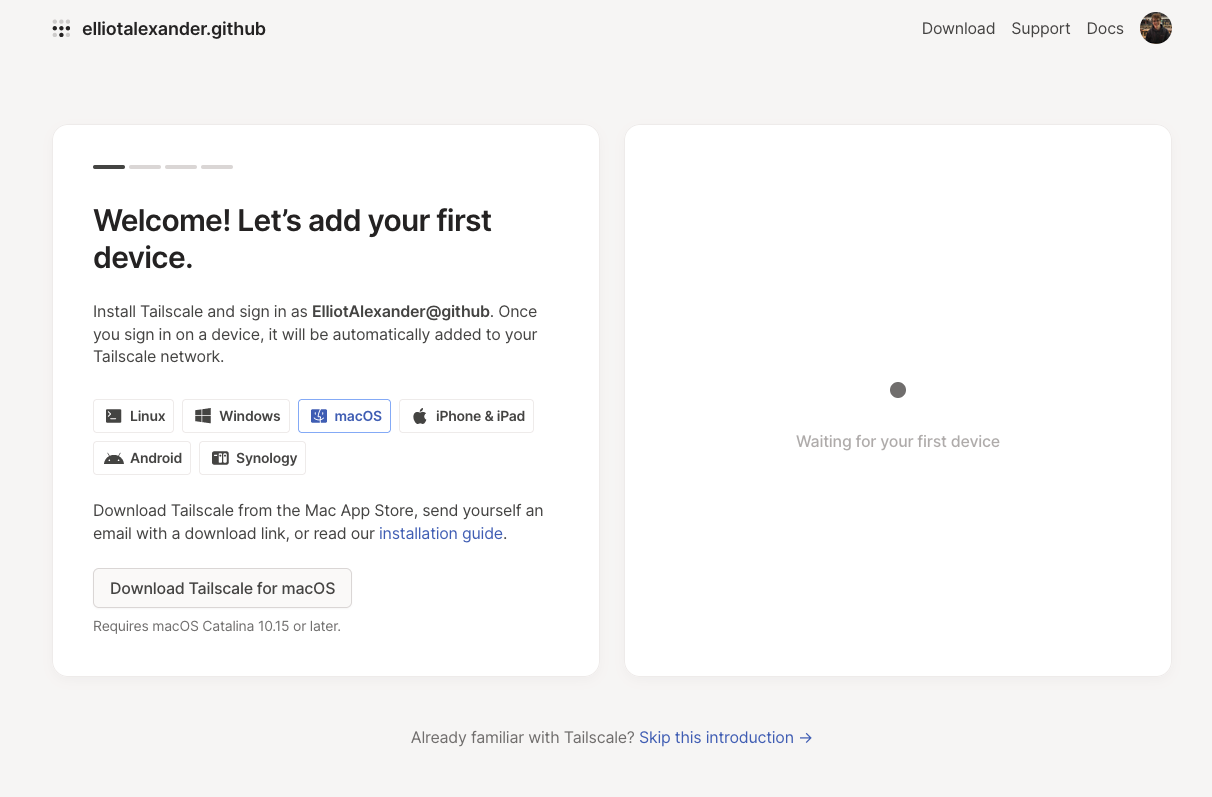

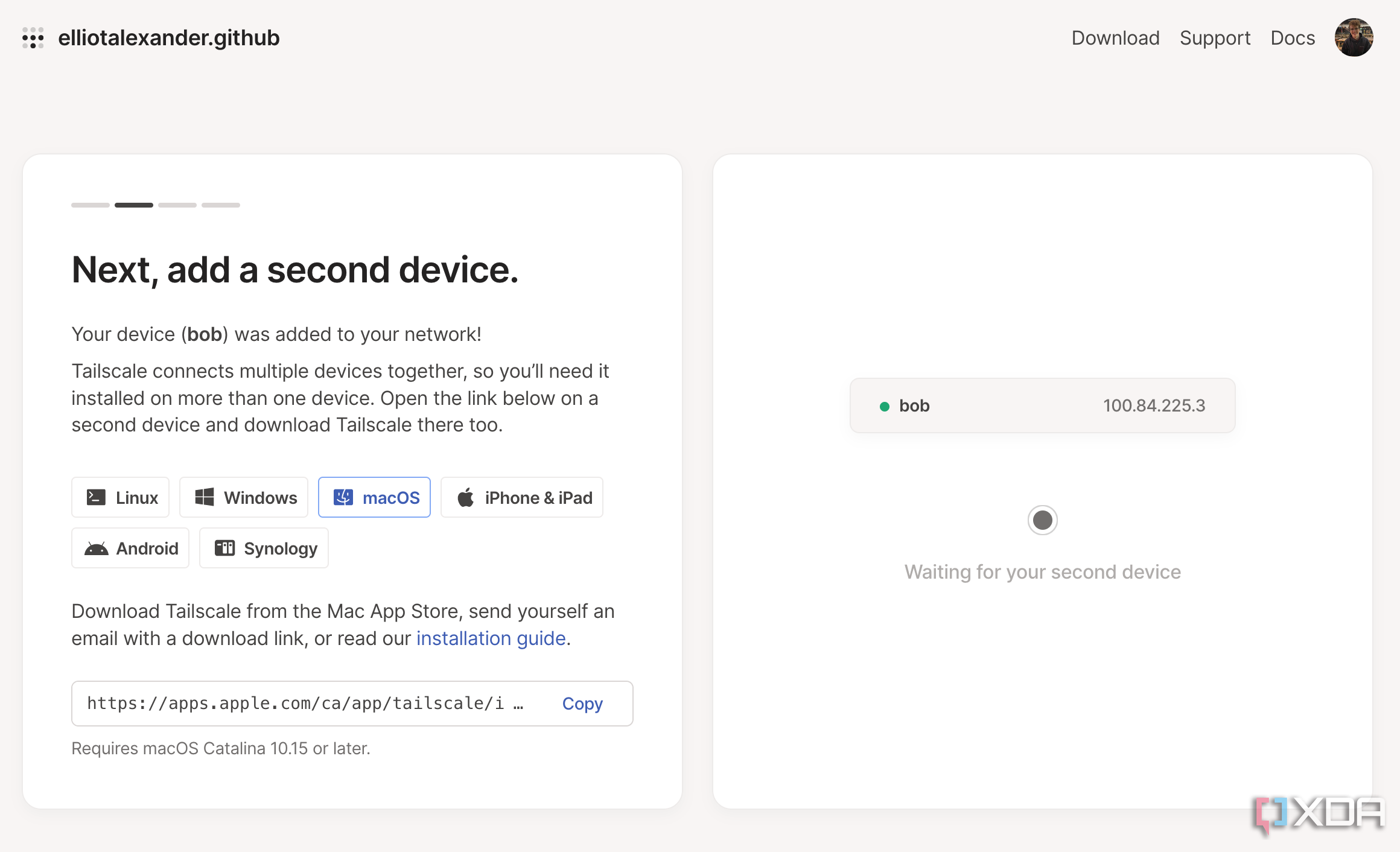

- Una vez autenticado, debería aparecer una pantalla que le solicita que agregue su primer dispositivo. Configuraremos algunos dispositivos más complejos más adelante, pero para comenzar, le recomendamos que configure Tailscale en su teléfono o computadora. Descargue la aplicación Tailscale correspondiente para su dispositivo.Fuente: Tailscale

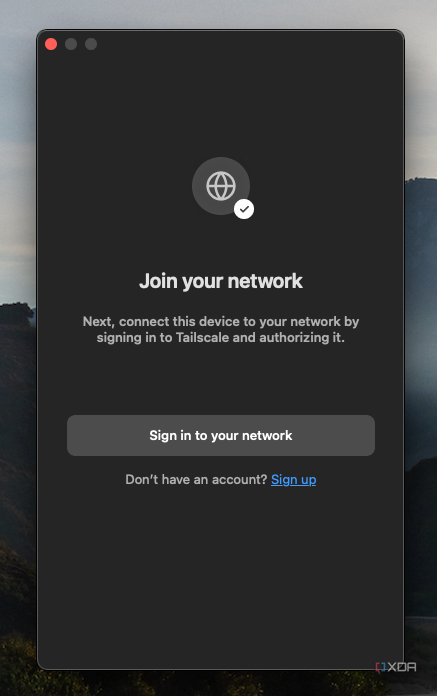

- En la descarga de la aplicación Tailscale, haz clic enComenzary sigue las indicaciones de la aplicación para otorgar los permisos correspondientes para tu dispositivo. Luego, se te solicitará queinicies sesión en Tailnet. Haz clic en este botón y verás la misma pantalla de inicio de sesión SSO que en el paso 1. Inicia sesión en la misma cuenta que usaste anteriormente.

- Se le solicitará que confirme la conexión de su dispositivo a Tailnet. Haga clic enConectar.Fuente: Tailscale

- Serás redirigido a tu aplicación, donde tu dispositivo debería estar conectado. Si vuelves a mirar tu navegador web original, tu nuevo dispositivo debería aparecer en línea en la consola de administración de Tailscale.Felicitaciones, ya ha creado su propia red de cola. Pero todavía no es una VPN completa. Su red de cola permite que los dispositivos de la red de cola se comuniquen entre sí, pero no canaliza todo su tráfico de Internet como una VPN convencional. Para redirigir todo su tráfico, debe designar un nodo de salida.

Designación de un nodo de salida

Opcionalmente, convierte tu tailnet en una VPN completa

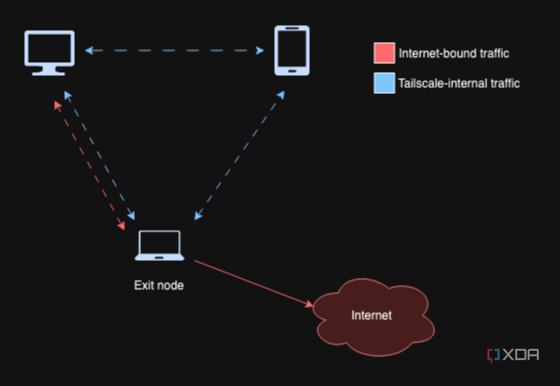

A los dispositivos de tu tailnet se les asignan direcciones IP en el rango 100.xxx (100.0.0.0/8) y, al igual que tu red privada en casa, estos dispositivos pueden comunicarse directamente entre sí a través de Tailscale. Sin embargo, todo el resto del tráfico pasa directamente por la conexión a Internet normal de tus dispositivos. Esto es lo que es importante entender sobre Tailscale: es una red en malla potente, no una VPN lista para usar. Los dispositivos de tu Internet pueden comunicarse entre sí, pero para comunicarse con la Internet más amplia, necesitarás designar unnodo de salida. Es posible que hayas oído hablar de los nodos de salida si estás familiarizado con Tor.

Un nodo de salida es un dispositivo en Tailnet por el que fluye todo el tráfico que no pertenece a Tailscale (es decir, todo el tráfico de Internet que no está destinado directamente a uno de sus otros dispositivos). Esto convierte efectivamente el dispositivo que designa en un servidor VPN tradicional, lo que significa que aparecerá ante Internet como que todas sus conexiones se originaron en este dispositivo. Recomendamos utilizar un dispositivo que normalmente esté encendido (como un servidor o una computadora de escritorio) y que se ejecute en su red doméstica como su nodo de salida. Si desea un nodo con tiempo de actividad completo, le recomendamos que configure una máquina virtual en la nube como un nodo de salida de Tailscale y la utilice, lo que garantiza un tiempo de actividad constante.

Este paso es opcional. Si solo busca acceder a servicios internos o a sus otros dispositivos directamente a través de Tailscale (no redirigir su tráfico por razones de privacidad o anonimización), no es necesario configurar un nodo de salida para Tailscale. Una vez que se configura un nodo de salida en los dispositivos, ese nodo deberá estar en ejecución para acceder a Internet en general a través de Tailscale.

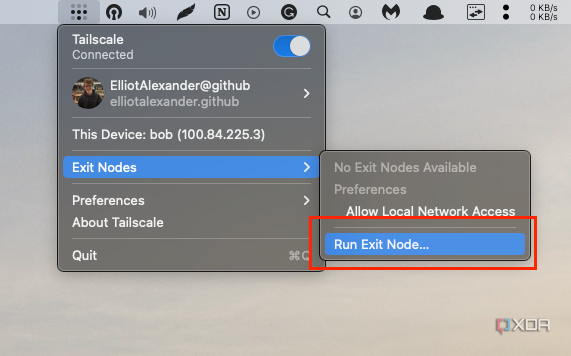

Puedes convertir un cliente en un nodo de salida en Tailscale abriendo el cliente y seleccionandoEjecutar nodo de salida. Recibirás una advertencia sobre el tráfico que pasa por tu dispositivo.

Instalación de Tailscale en Linux

Los servidores domésticos son un gran uso para la red en malla de Tailscale y MagicDNS

El enfoque empresarial de Tailscale y su posicionamiento como columna vertebral de redes para empresas significan que tiene un fantástico soportepara Linuxlisto para usar. Hay una guía de instalación manual completa para Linux enla documentación de Tailscale. Sin embargo, para la mayoría de los usuarios, Tailscale proporciona un script simple de una línea que puede usar para comenzar a trabajar. Deberá ejecutarlo en una terminal si está usando una GUI.

curl -fsSL https://tailscale.com/install.sh | sh

Una vez instalado, podrá acceder a Tailscale a través de la herramienta CLI. Para iniciar Tailscale, ejecute la siguiente línea de comandos:

sudo tailscale arriba

Esto te mostrará una URL generada aleatoriamente, similar a la que se muestra a continuación, que puedes abrir en un navegador en otro dispositivo. Desde allí, inicia sesión de forma normal y tu máquina Linux se autenticará con tu tailnet. Una vez conectado, puedes comprobar la IP de tu nuevo servidor Linux en la tailnet ejecutando esta línea de comandos:

sudo tailscale ip

Te recomendamos que consultes algunos de los comandos que ofrece la CLI de Tailscale si lo estás usando en Linux. La mayoría son bastante claros, pero a continuación enumeramos algunos útiles. Ten en cuenta que es posible que debas agregarsudoa cada uno de estos comandos.

Dominio | Explicación |

escala de cola hacia abajo | Desconéctese de su red de cola. |

estado de la escala de cola | Verifique el estado de conexión de su tailnet. |

tailscale ping <dirección IP o nombre de host> | Haga ping a otro dispositivo en su tailnet. |

archivo de escala de cola | Envía un archivo a otro dispositivo en tu tailnet. |

Usar un dispositivo Linux como nodo de salida

Como se mencionó anteriormente, los servidores (ya sea en casa o en la nube) son excelentes nodos de salida, ya que pueden estar en funcionamiento y conectados a una red constantemente. Configurar un dispositivo Linux como nodo de salida es más complejo. Esto requiere que el reenvío de IP esté configurado correctamente.

Para garantizar que estas instrucciones estén lo más actualizadas posible, le recomendamos que siga la documentación de Tailscale en Cómoconfigurar un nodo de salida de Linux.

Una vez que haya habilitado el reenvío de IP, puede iniciar Tailscale como un nodo de salida en su instalación de Linux ejecutando lo siguiente:

sudo tailscale up --advertise-exit-node

DNS mágico

Una de las características más valiosas de Tailscale

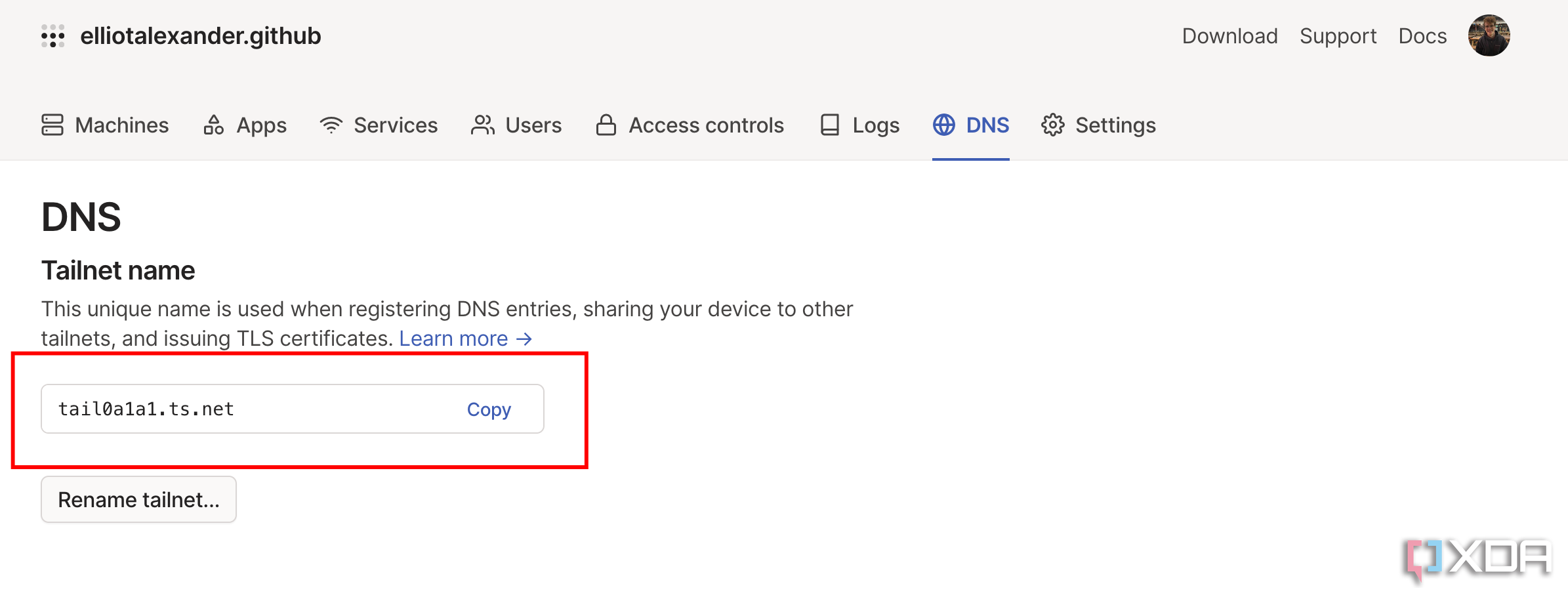

Cualquiera que haya trabajado con configuraciones de VPN sabrá que la configuración de DNS puede ser complicada, especialmente en escenarios de nube privada o donde se requiere el descubrimiento de servicios. Tailscale toma esto en sus propias manos y configura mágicamente un nombre DNS para cada dispositivo, en función de su nombre de host. Esto se logra registrando uno de los servidores DNS propios de Tailscale con todos los dispositivos y dándole a cada tailnet su propio subdominio único. Este subdominio se puede configurar en la consola de administración de Tailscale.

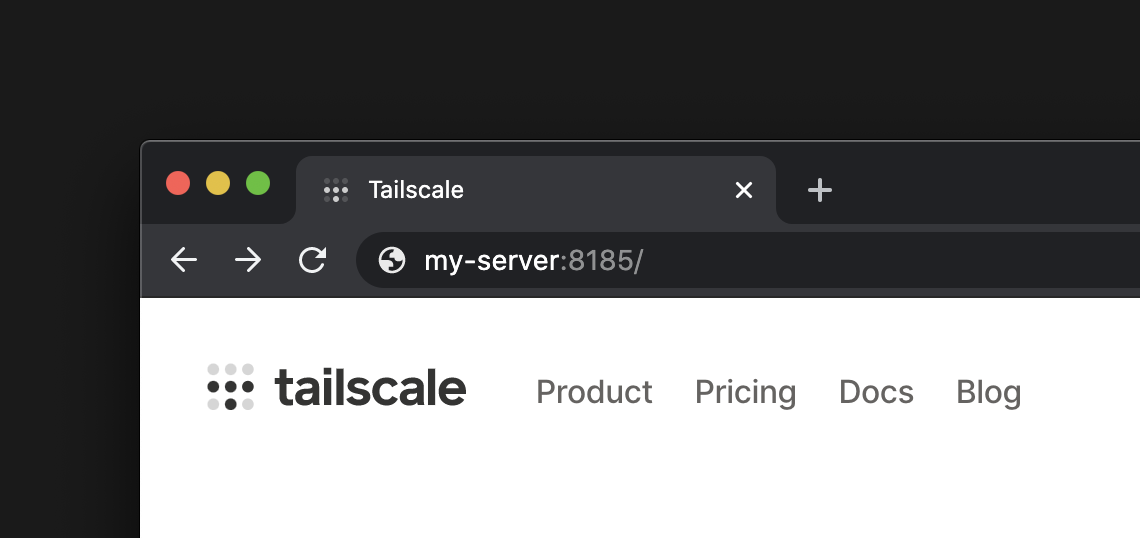

A todos los dispositivos registrados en su tailnet se les asignan nombres DNS con el formato <hostname>.<tailnet>.ts.net. Por ejemplo, con un dispositivo registrado con el nombreboben mi tailnet, puedo hacer ping a este dispositivo con la siguiente línea de comando:

ping bob.tail01a1a1.ts.net

Como alternativa, como mi dispositivo ha sido configurado por Tailscale en el mismo dominio que otros dispositivos tailnet, puedo hacer ping al dispositivo simplemente usando su nombre de host:

bob de ping

Esto hace que sea increíblemente fácil ejecutar y publicitar servicios a través de su tailnet, accesibles desde cualquier lugar a través de su propia red de malla privada.

Tailnet facilita la creación de redes de nivel empresarial

Haymuchomás de lo que podríamos hablar sobre Tailscale. Este es un síntoma de nuestra elección de producto. Las VPN para consumidores hacen que conectarse a Internet de forma anónima sea rápido, fácil y económico. Y ejecutar su propiaVPNen su enrutador puede ser una forma sencilla de acceder a sus propios servicios en casa sin muchas complicaciones. Pero con una pequeña inversión de tiempo y algunas consultas técnicas, Tailscale puede ayudarlo a llevar su red al siguiente nivel. Si está interesado en saber qué más puede hacer Tailscale por usted, le recomendamos que consulte algunas de las funciones más avanzadas comoTaildrop, que facilita la transferencia de archivos entre máquinas. O exploreHTTPS en Tailscale, que permite que los dispositivos emitan sus propios certificados SSL.

Tailscale es increíblemente potente y ha ganado terreno rápidamente para todo, desde el uso doméstico hasta las actividades comerciales. Aprender a usarlo puede ofrecer una variedad de beneficios y, si bien no es perfecto (un plano de control centralizado tiene sus beneficios, pero no es ideal), se ha convertido rápidamente en un reemplazo serio de OpenVPN. Tailscale representa uno de los usos más impresionantes del perfil Wireguard que hemos visto hasta la fecha y esperamos verlo cada vez más utilizado en el futuro.