Hoy en día, es posible que no sea obligatorio contar con herramientas antivirus especializadas, pero eso no significa que Internet esté libre del azote de los virus. Más bien, con la omnipresencia que han adquirido los dispositivos informáticos en los últimos años, hay una gran cantidad de programas espía, registradores de pulsaciones de teclas y otros programas maliciosos circulando en línea, listos para atacar a su próxima víctima.

Los mejores ordenadores de placa única en 2025

Si ha estado pensando en experimentar con un SBC, desglosamos los más comunes y por qué podría quererlos.

Afortunadamente, existen muchas formas de proteger todos los dispositivos conectados a tu red doméstica. De hecho, si tienes una placa Raspberry Pi de repuesto, puedes convertirla fácilmente en una herramienta de monitoreo de red para evitar que el malware cause daños a los dispositivos conectados a tu red doméstica.

Lo que necesitarás

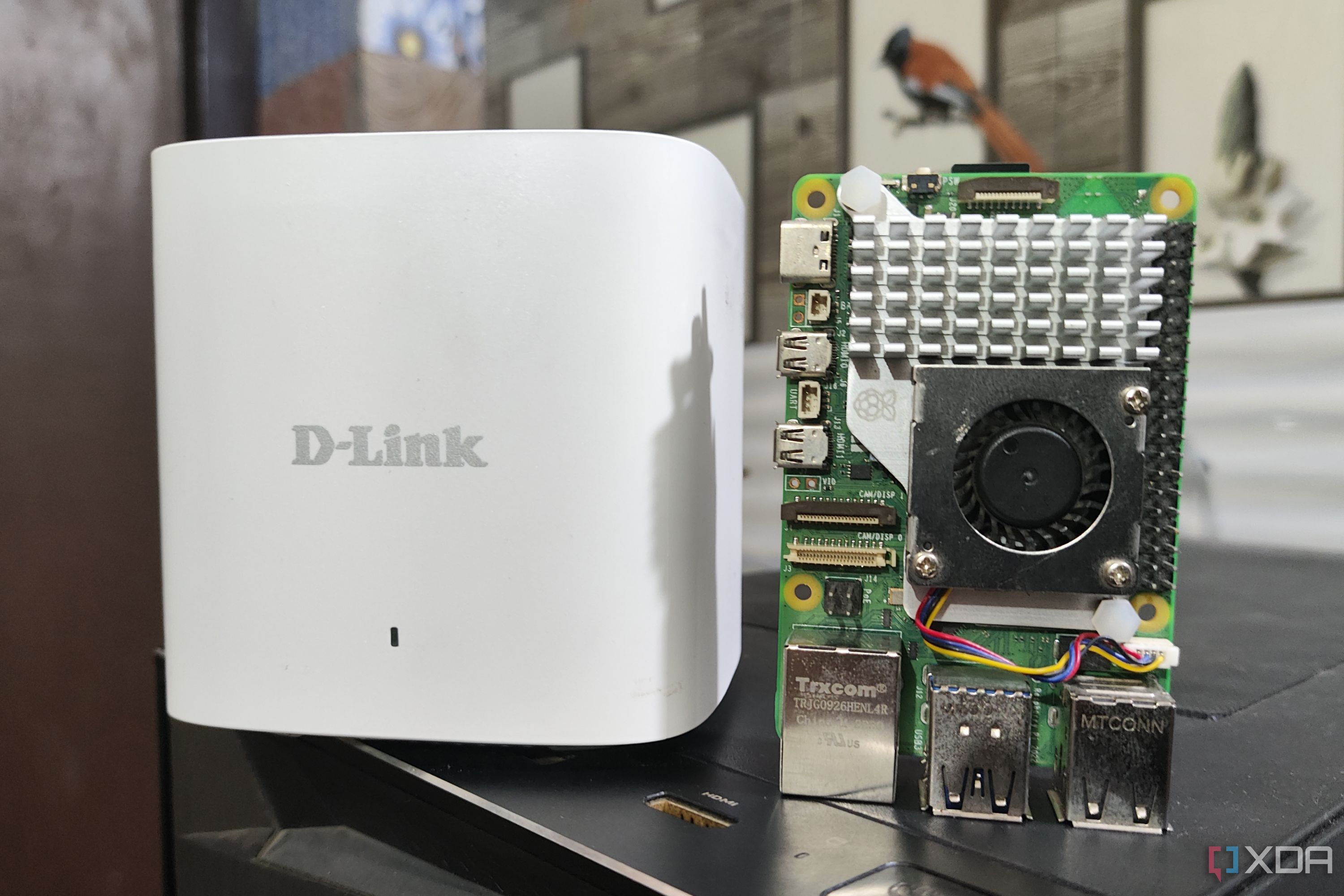

Aunque instalaremos bastantes aplicaciones, todo lo que no esté incluido en la sección opcional de este proyecto se puede replicar en una Raspberry Pi normal. En el tutorial utilicé la variante de 8 GB de laRaspberry Pi 5, pero otras placas, incluida la serie RPi Zero W menos potente, también deberían funcionar bien. Sin embargo, necesitarás más almacenamiento de lo habitual y te recomiendo que consigas una tarjeta microSD con una capacidad de almacenamiento mínima de 16 GB para evitar quedarte sin espacio en medio de la instalación de las aplicaciones.

A continuación, supongamos queya has instalado un sistema operativoen la tarjeta microSD. Yo había planeado utilizar Kali Linux porque es el sistema operativo de gama alta para todo lo relacionado con la ciberseguridad. Sin embargo, finalmente elegí el sistema operativo Raspberry Pi debido a su mejor rendimiento y su facilidad de uso para principiantes, aunque puedes utilizarKali Linuxo una distribución basada en Debian.

Compruebe si hay vulnerabilidades utilizando Nmap

Nmap es una fantástica herramienta de sondeo que te permite escanear todos los dispositivos conectados a tu red doméstica y ejecutar comandos para detectar vulnerabilidades que se puedan usar para ejecutar cargas útiles dañinas. Puedes instalarla en tu Raspberry Pi siguiendo estos pasos.

- Inicie la aplicaciónTerminal.

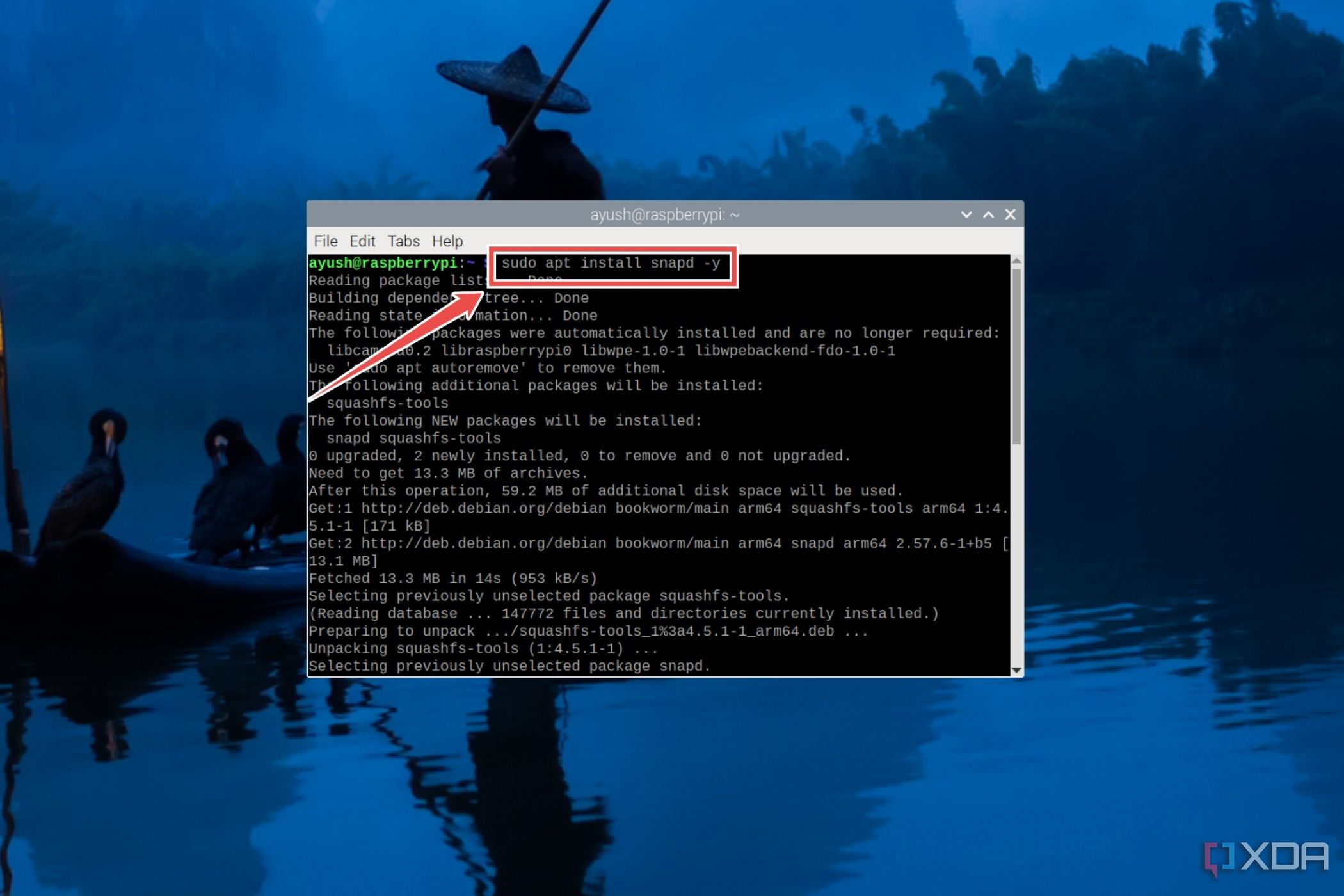

- Utilice el siguiente comando para instalarSnap Store:

sudo apt install snapd -y

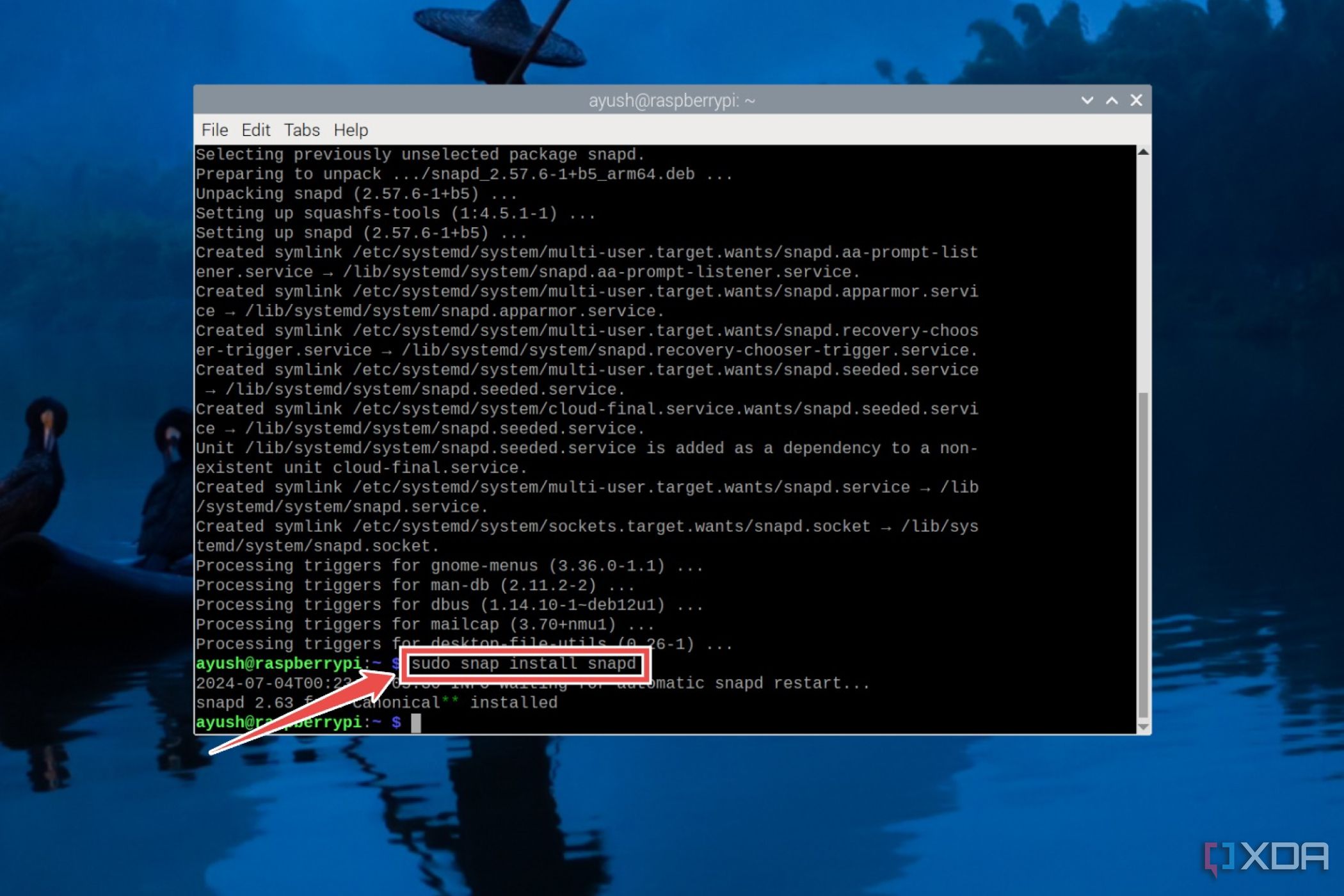

- Con la ayuda del comandosnap, instale el paquetesnapd :

sudo snap instalar snapd

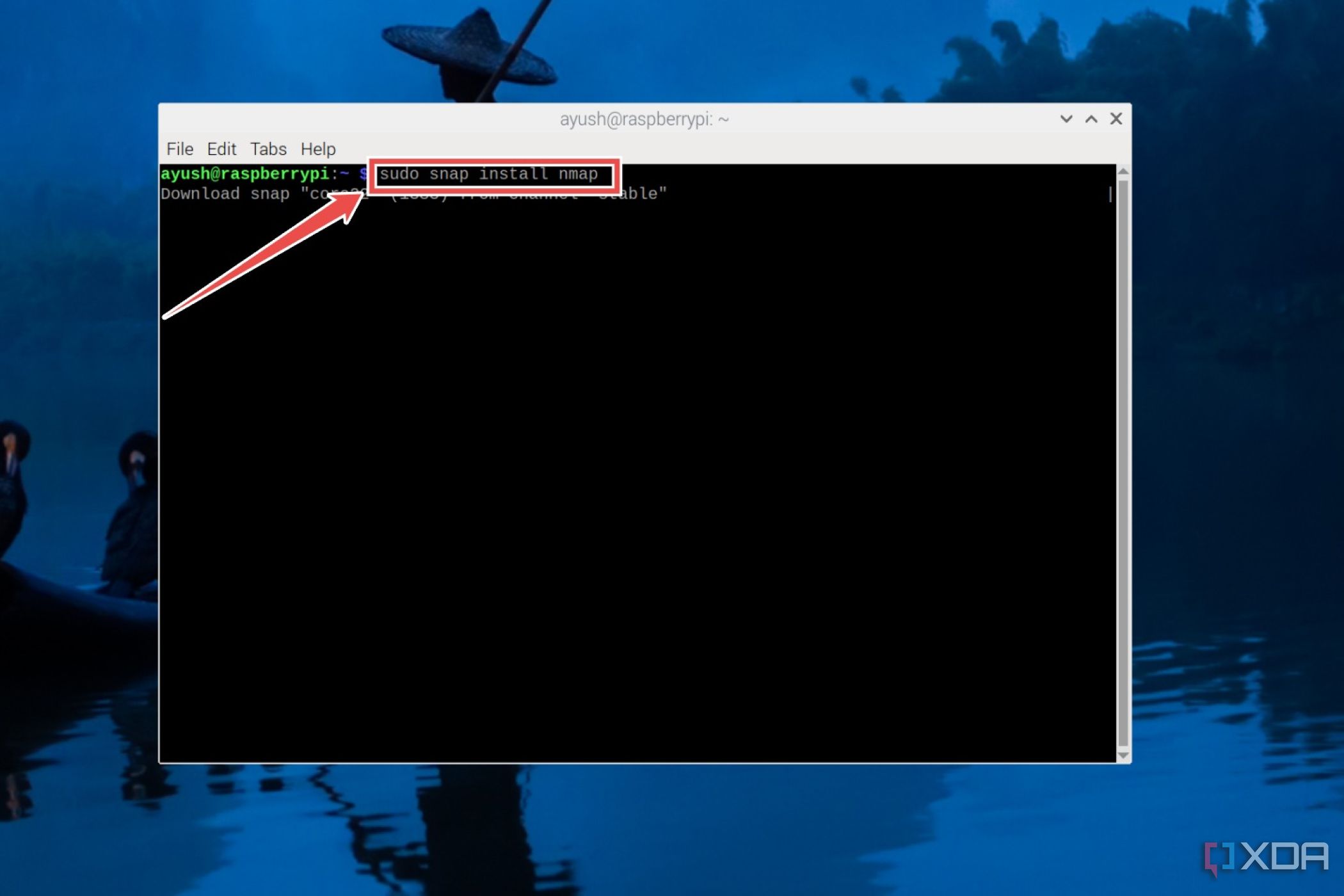

- A continuación, instale el paqueteNmapejecutando este comando:

sudo snap install nmap

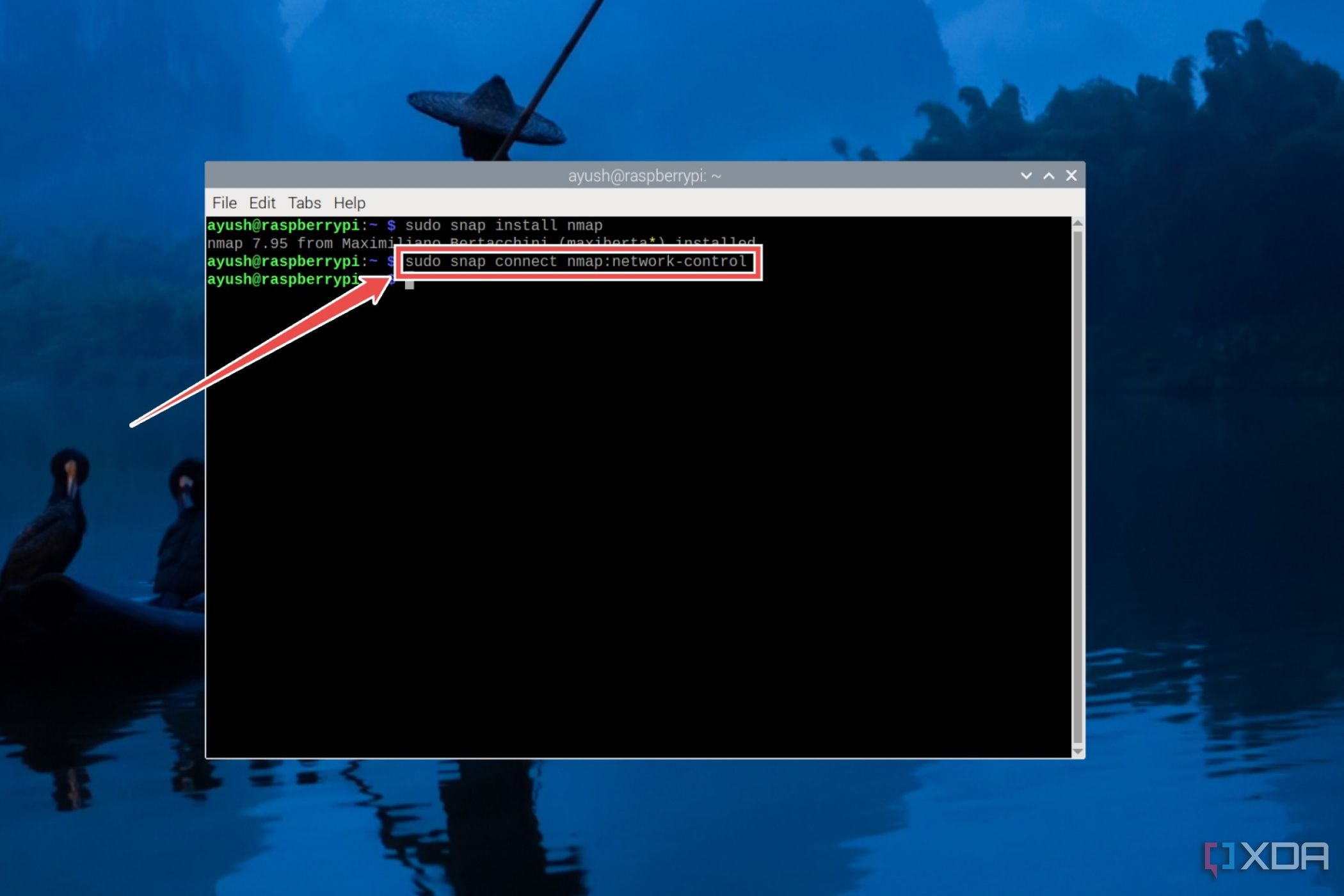

- Necesitará ejecutar el comandosnap connect para otorgarlea Nmapacceso a la interfazde control de red.

sudo snap connect nmap:control de red

Una vez que haya instalado Nmap, podrá ejecutar varios scripts para diagnosticar vulnerabilidades de seguridad en sus dispositivos y sitios web. A continuación, se indican algunos comandos comunes que debe recordar:

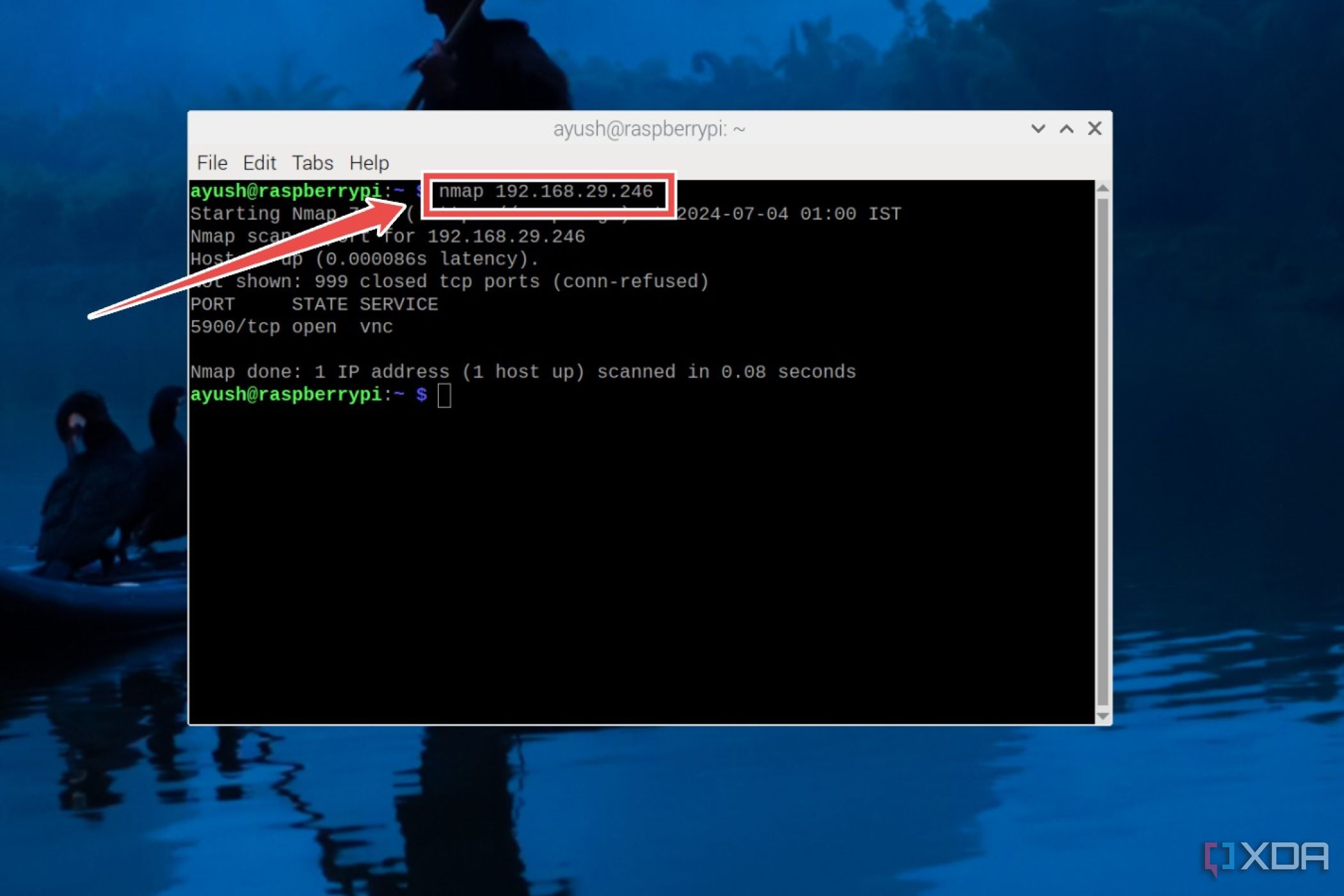

- Puede ejecutar el comandonmapseguido de ladirección IPde cualquier dispositivo en su red doméstica para buscar puertos abiertos.

Dirección IP de nmap

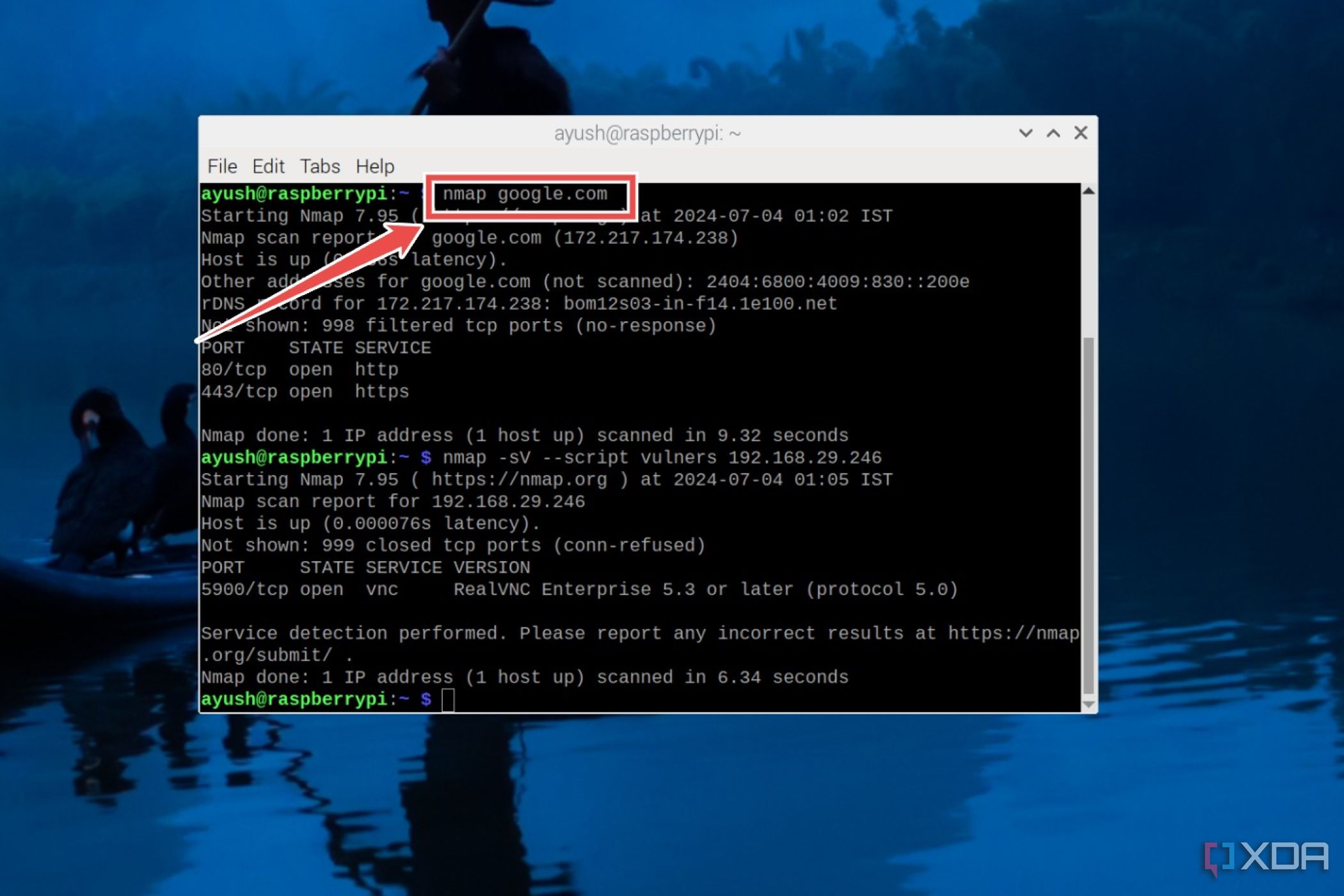

- De manera similar, puede ingresar laURLde un sitio web después del comandonmappara conocer todos sus puertos abiertos.

URL de nmap

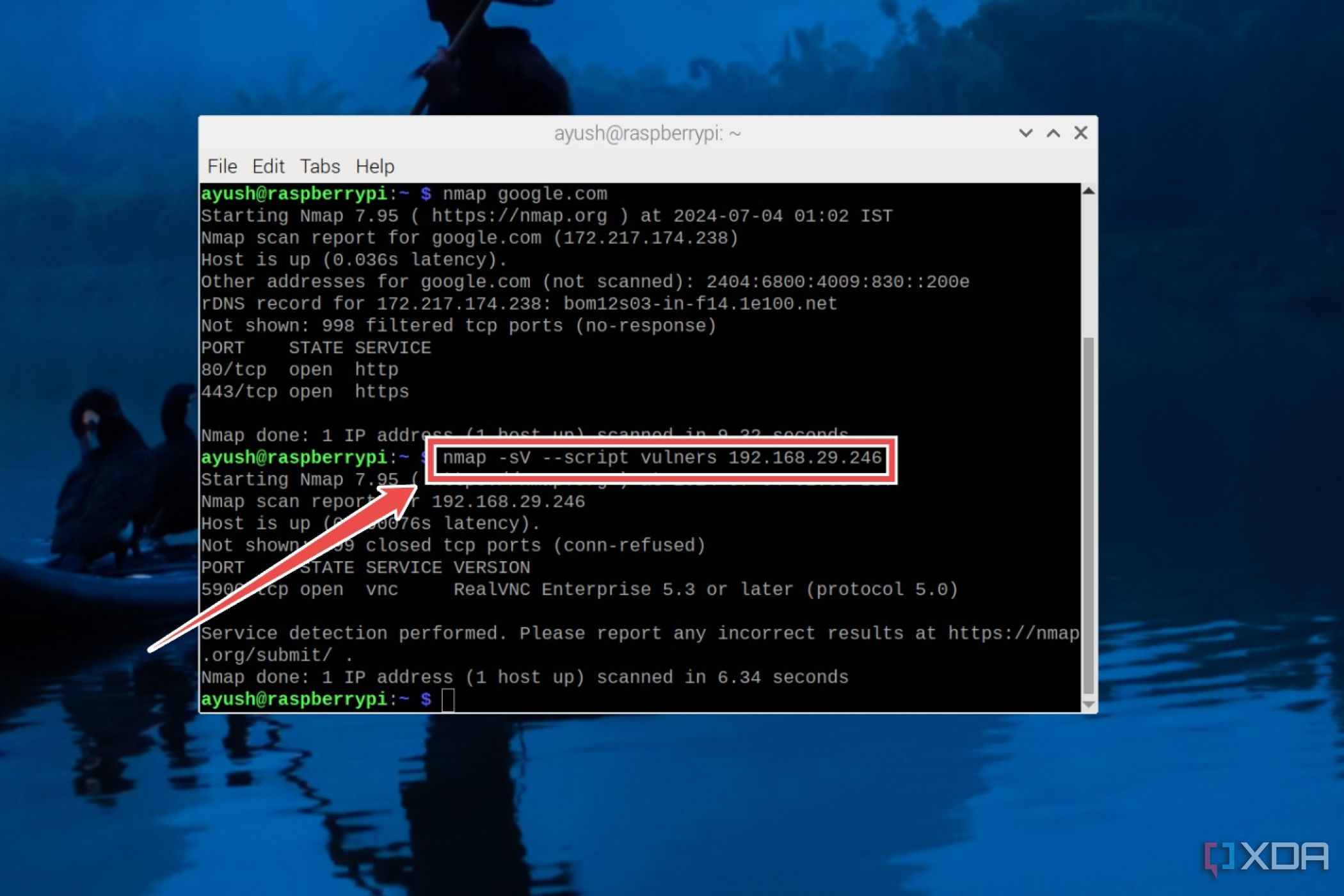

- Si desea obtener aún más información sobre la seguridad de sus dispositivos locales, puede utilizar el scriptvulnersal verificar los puertos abiertos.

nmap -sV --script vulnerabilidades dirección IP

Además de estos tres comandos, Nmap tiene diferentes indicadores y opciones para todas sus necesidades de diagnóstico de red. Puede explorarlos escribiendonmapen la terminal.

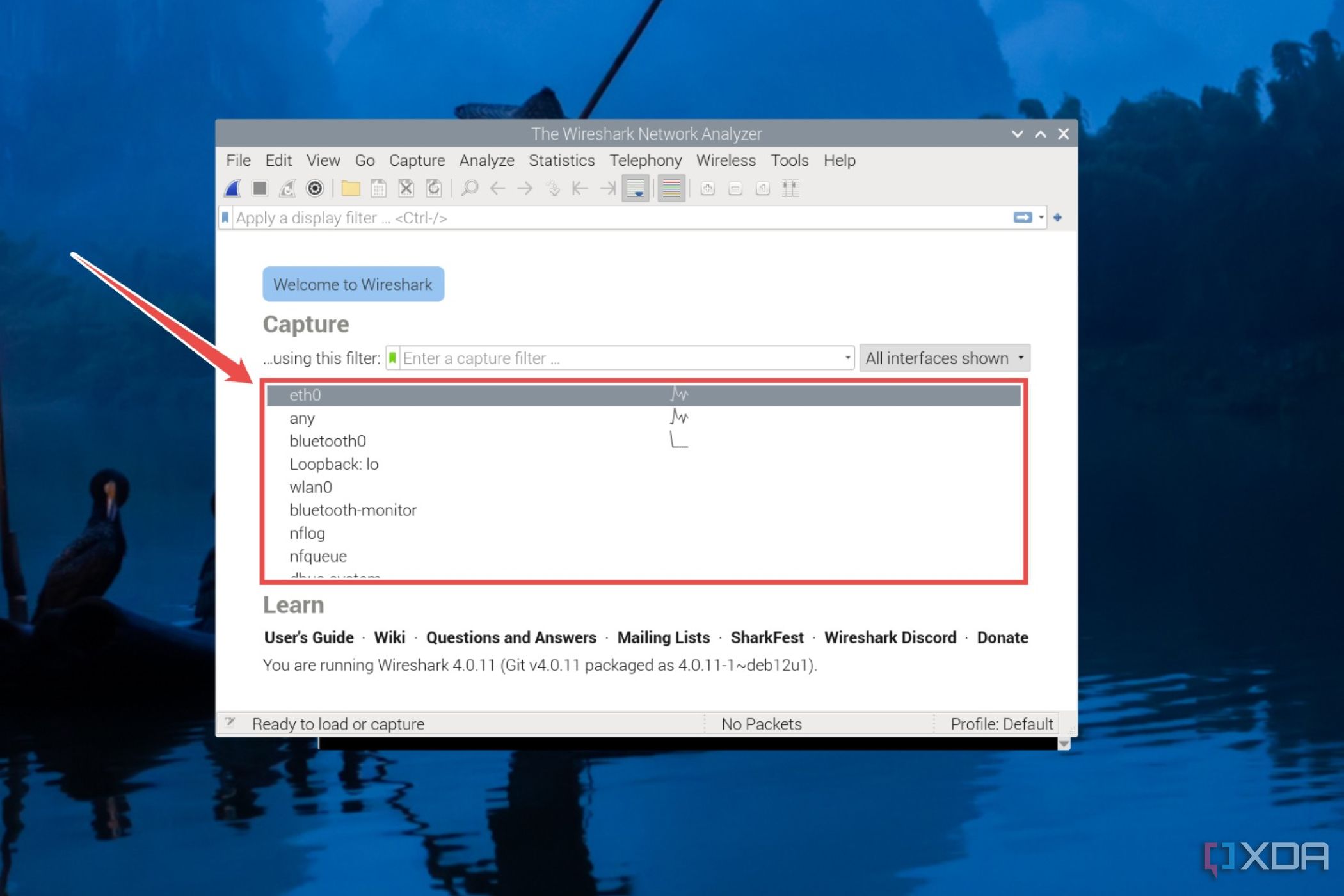

Vigila los paquetes de datos con Wireshark

Para los no iniciados, el rastreo de paquetes es una técnica que puede interceptar los paquetes de datos transmitidos hacia y desde sus dispositivos. Esto le permite analizar el tráfico para asegurarse de que sus datos no se dirijan a un tercero no autorizado. Usaremos Wireshark para incorporar capacidades de rastreo de paquetes a nuestra Raspberry Pi.

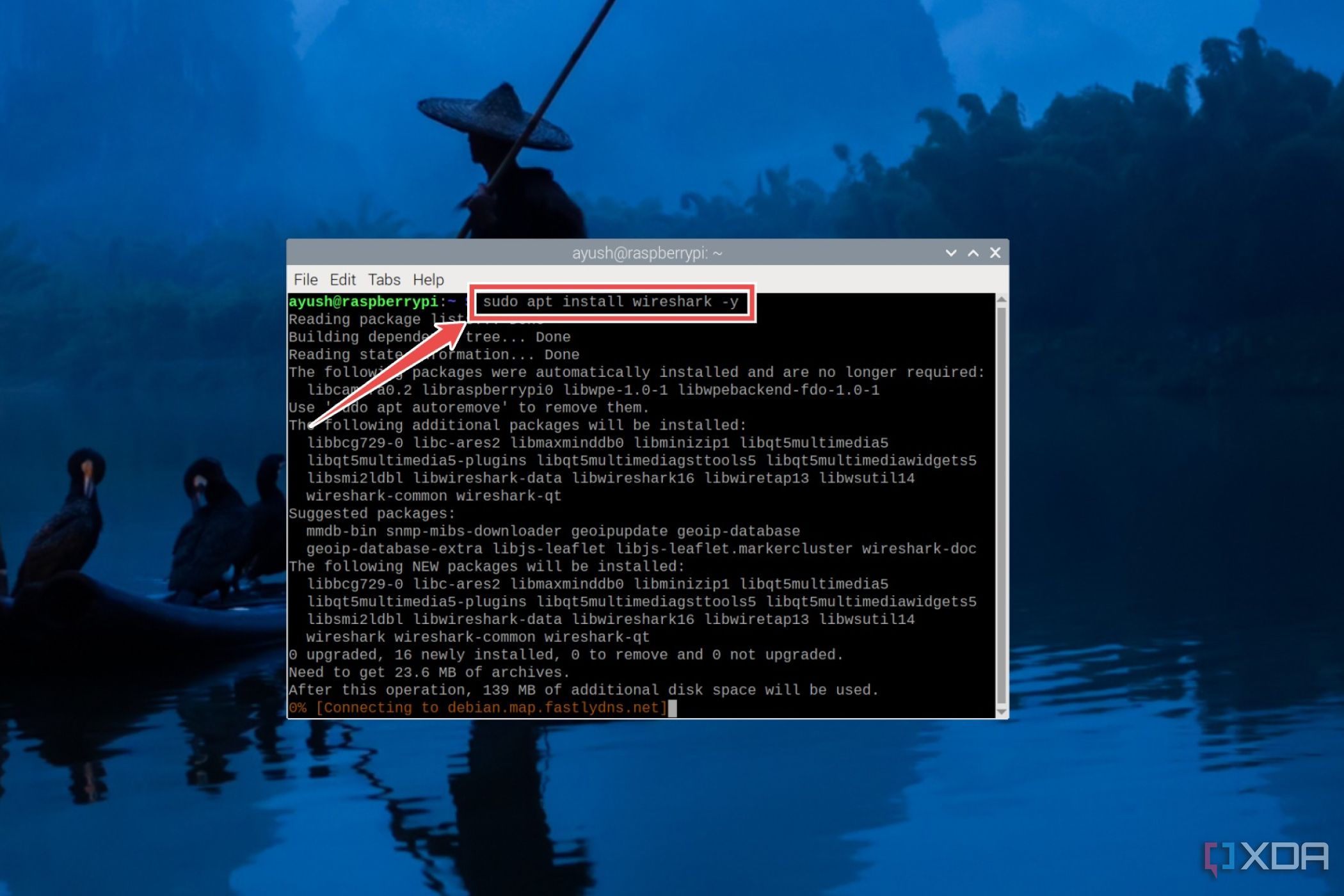

- Dentro de la terminal, ejecute este comando para instalar el paquete Wireshark:

sudo apt install wireshark -y

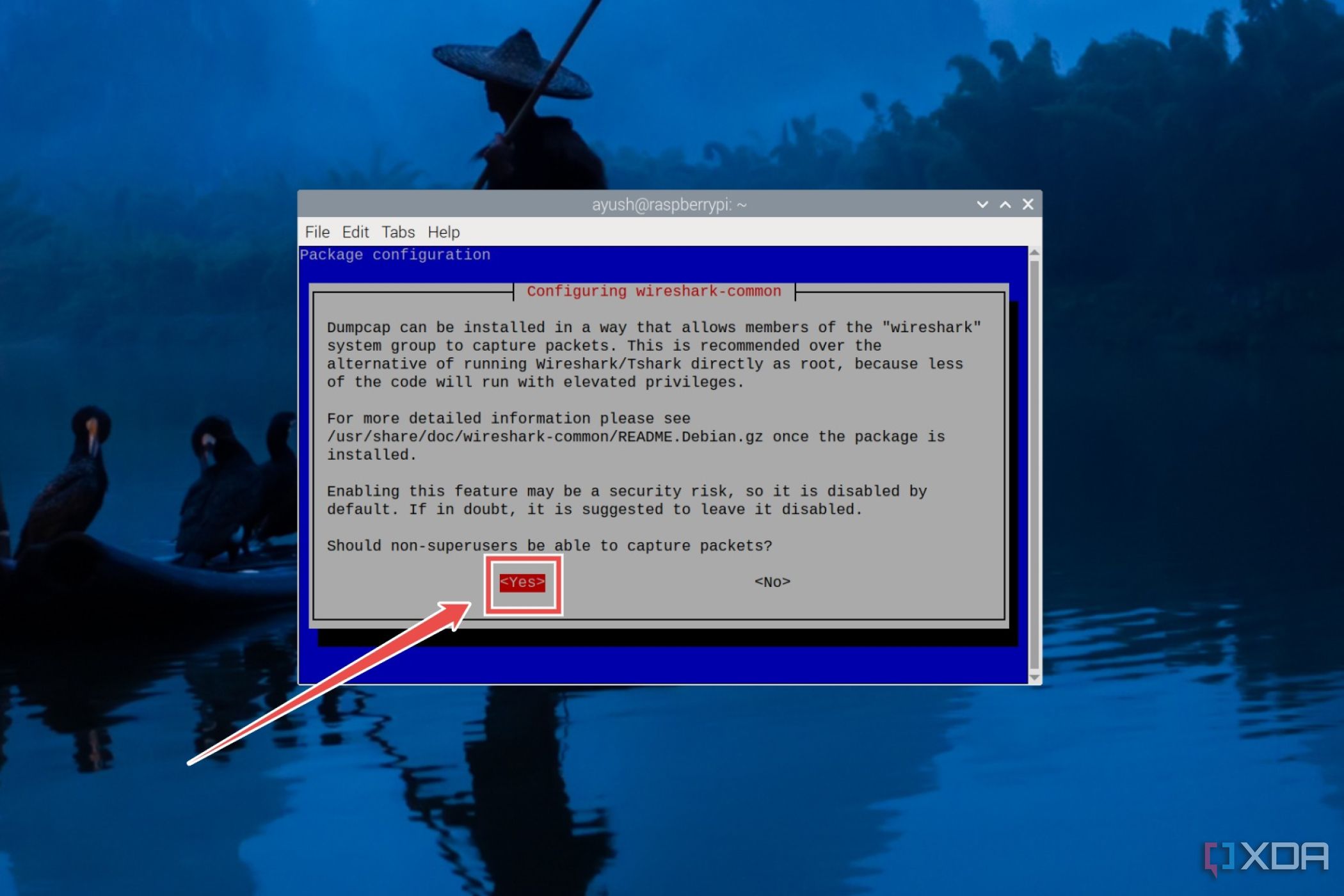

- Suponiendo que usted es la única persona que accede a Raspberry Pi, seleccioneSícuando el asistente de instalación le solicite otorgar a los usuarios que no son superusuarios la autorización para capturar paquetes.

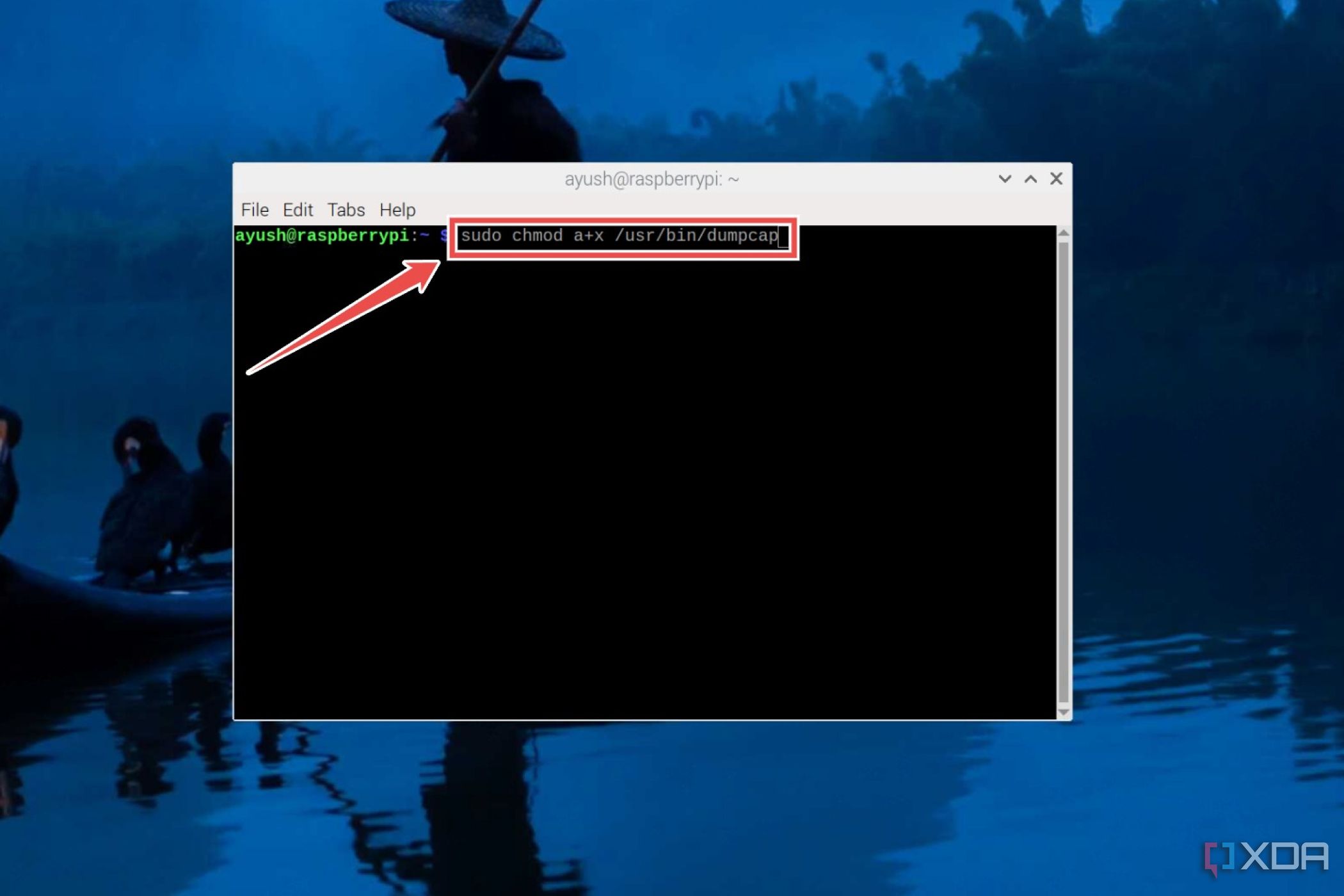

- Una vez que Wireshark haya terminado de instalarse, ejecute el comandochmodcon estos parámetros para otorgar privilegios adicionales al usuario.

sudo chmod a+x /usr/bin/dumpcap

Con esto, puedes usar Wireshark para analizar el tráfico de red en Ethernet, Wi-Fi y otras conexiones.

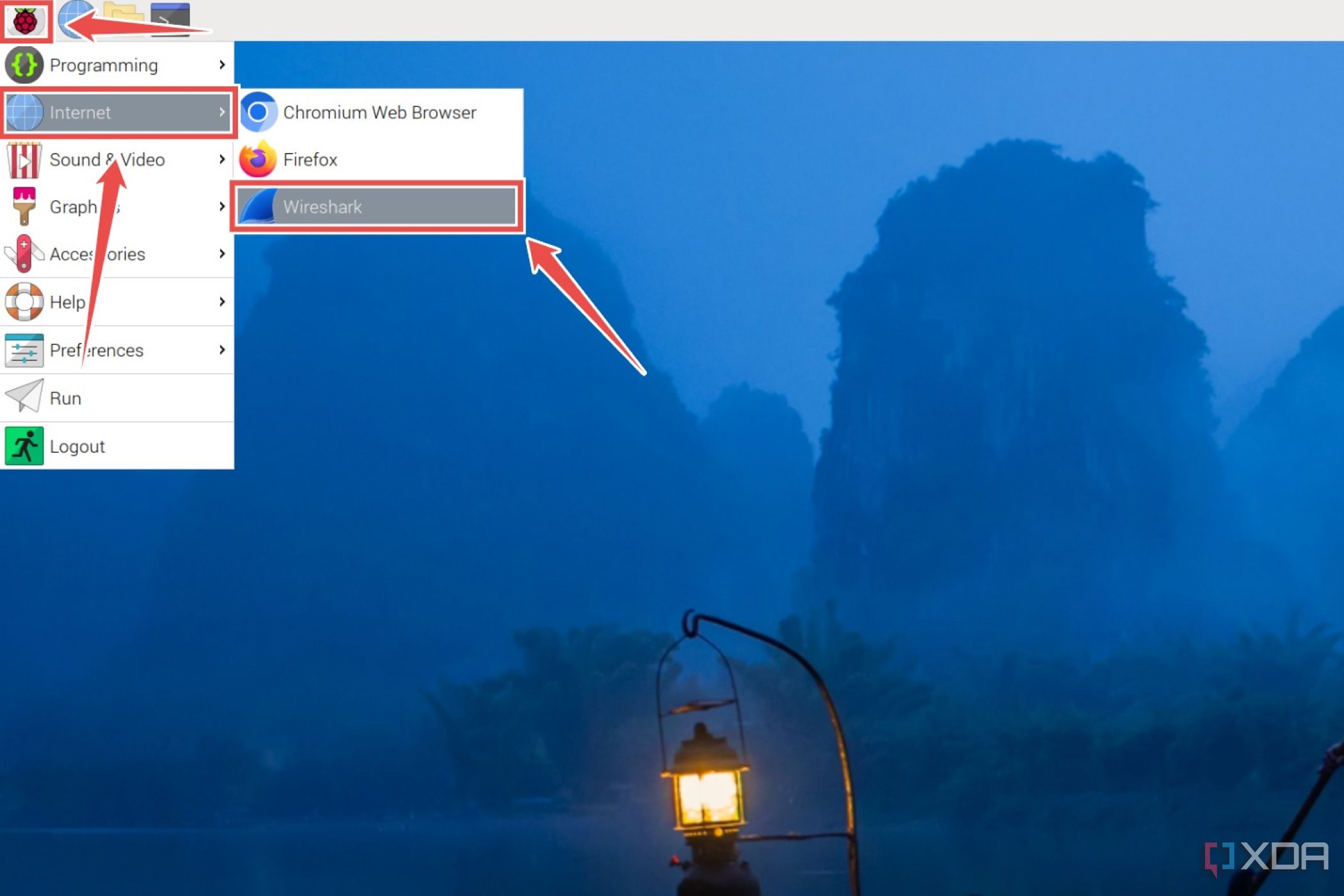

- Haga clic en el botónInicioy seleccioneWiresharkdentro de la pestañaInternetpara iniciar la aplicación.Alternativamente, puede escribirwiresharken la terminal.

- Haga doble clic en lainterfaz de redde su elección para ver los paquetes entrantes y salientes.

Utilice PiVPN para mantener su privacidad

VPN, o red privada virtual, es una herramienta orientada a la privacidad que oculta tu dirección IP pública para mantener el anonimato en Internet. Si no te gustan los proveedores de VPN de terceros, deberías probar la utilidad PiVPN, que te permite crear un servidor OpenVPN/WireGuard en tu Raspberry Pi.

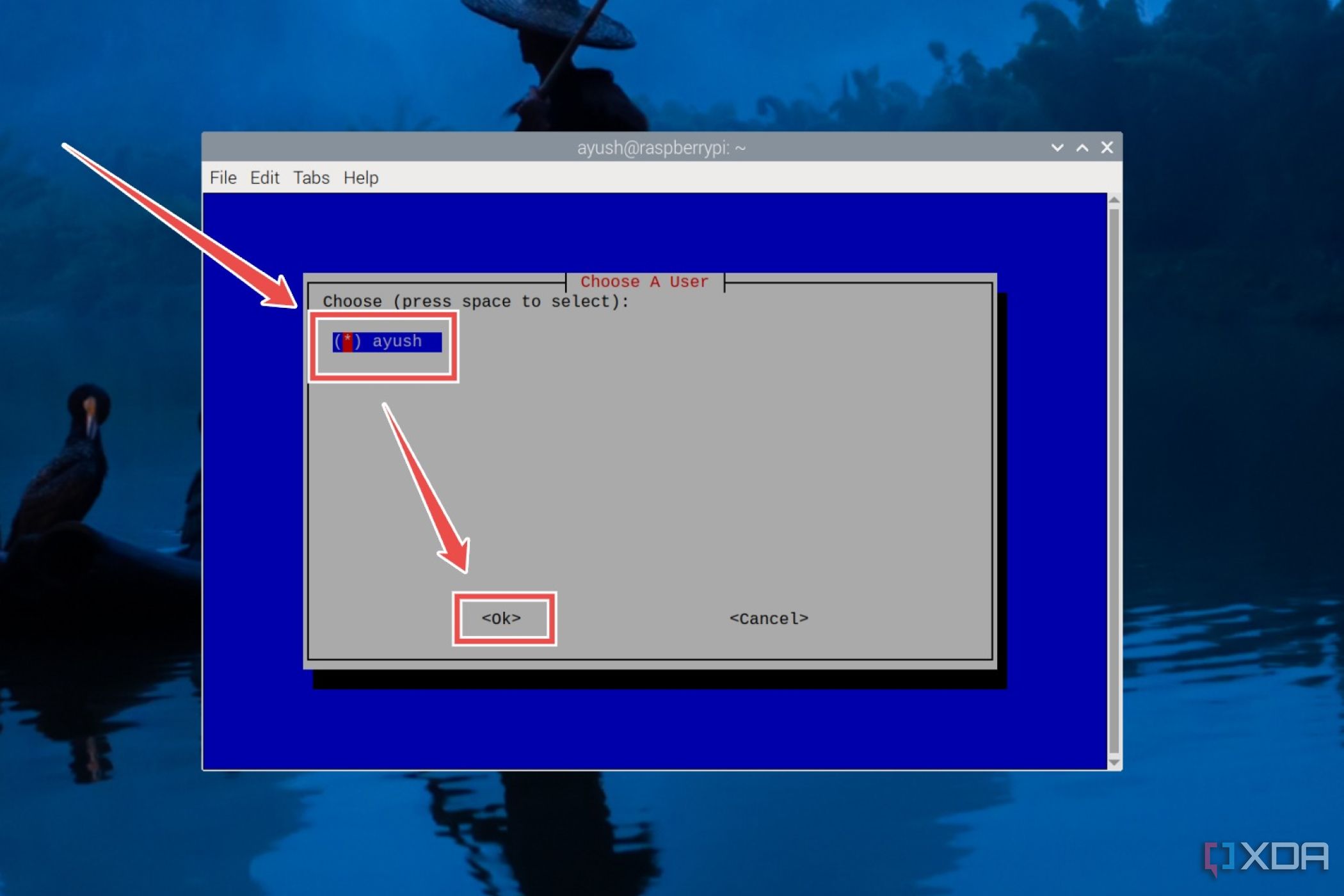

Ya tenemos un artículo dedicado acómo configurar PiVPN en Raspberry Pi, pero aquí hay una versión corta del procedimiento:

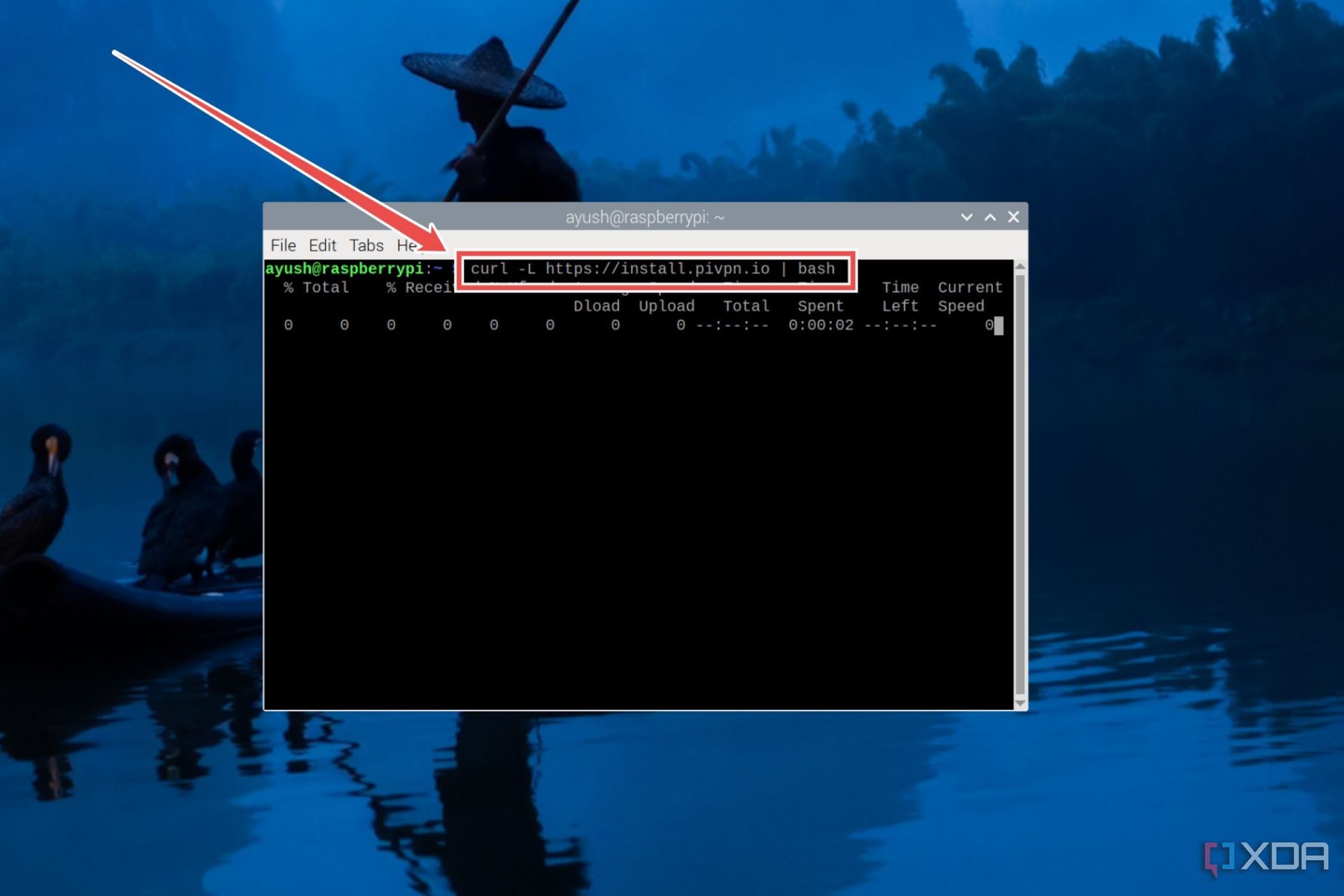

- Ejecute el siguiente código dentro de la terminal para obtener el paquete PiVPN:

curl -L https://install.pivpn.io | bash

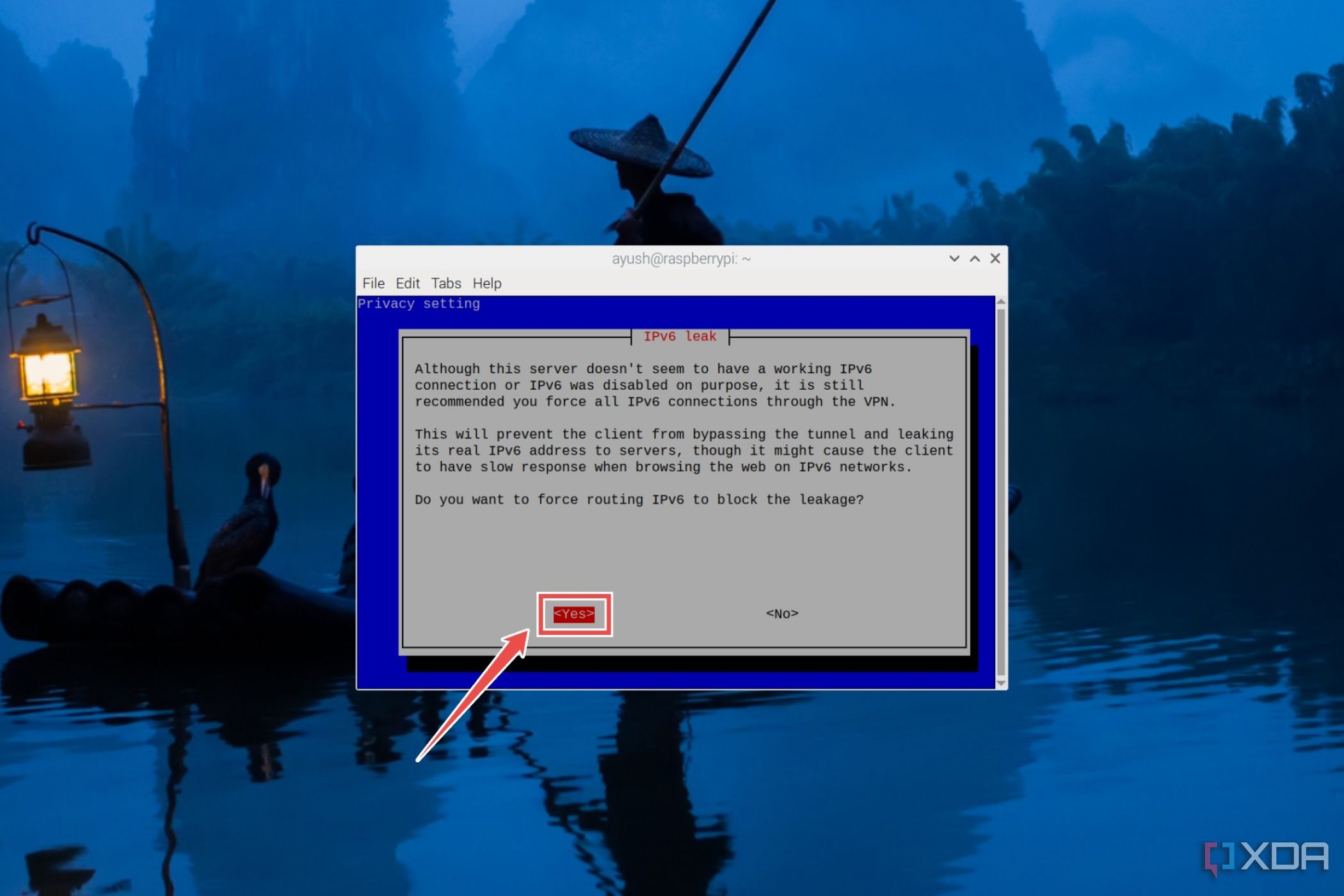

- Bloquee lasfugas de IPv6cuando lo solicite el instalador.

- Suponiendo que ya haya configuradoel reenvío de puertosde antemano, acepte establecerla dirección IP predeterminadade su Raspberry Pi comoIP estática.

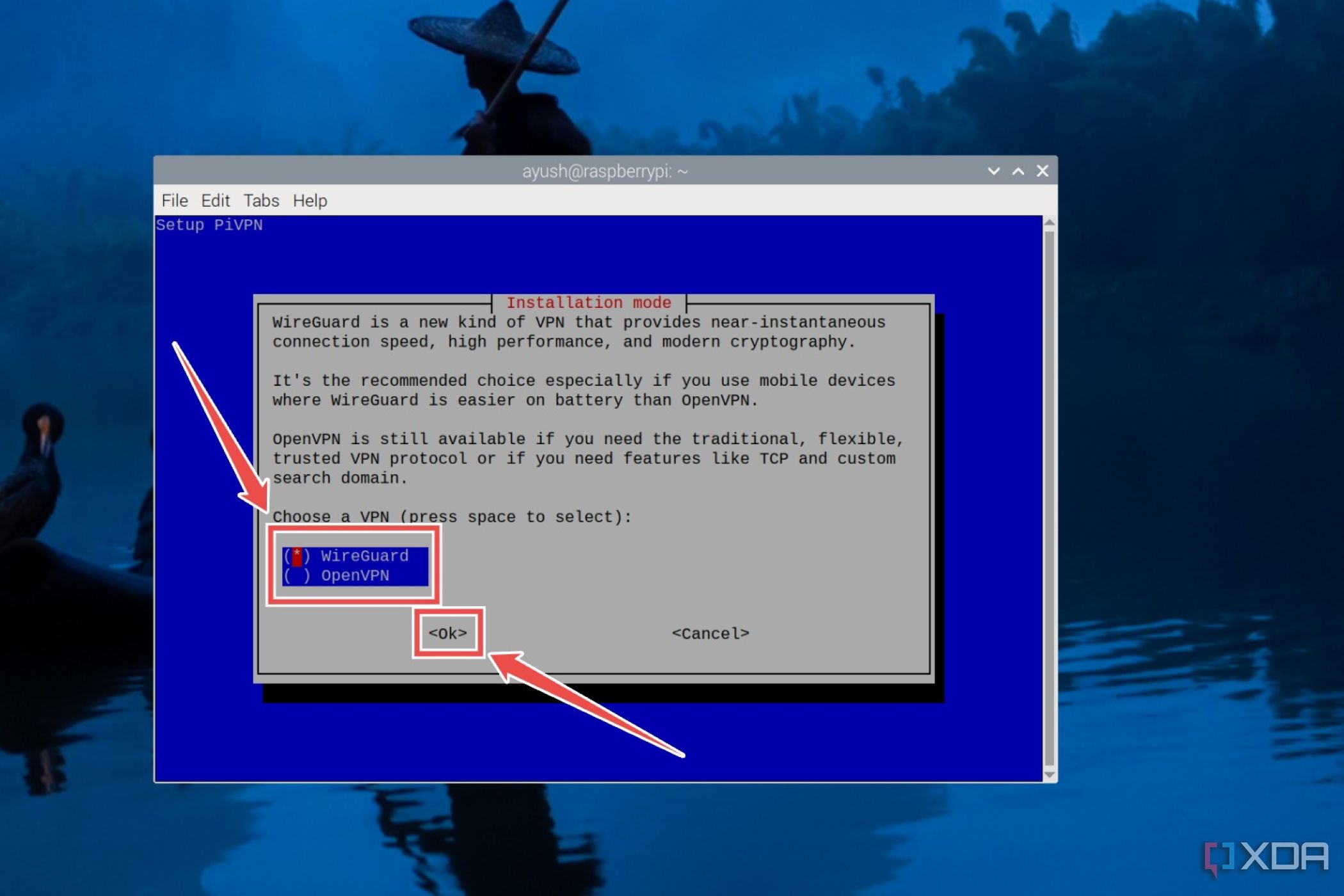

- ElijaWireGuardoOpenVPNcomo su protocolo VPN.

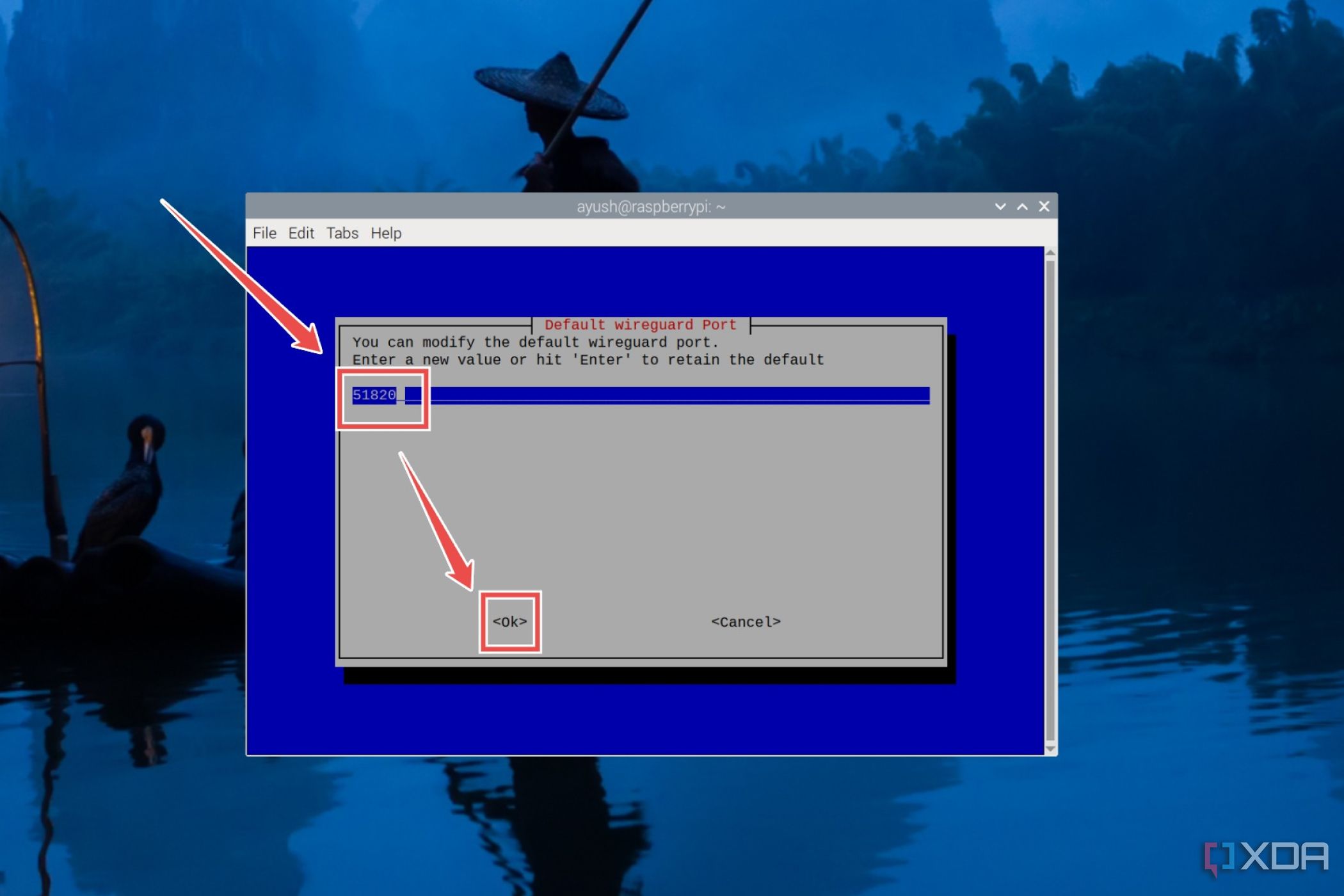

- Reinicie su Raspberry Pi una vez que haya ingresado elnúmero de puertoy elegido unproveedor de DNSpara su servidor VPN.

(Opcional) Convertir su Raspberry Pi en un firewall dedicado

Todas las herramientas que he mencionado hasta ahora se pueden instalar en una sola Raspberry Pi y no tendrás ningún problema si las ejecutas simultáneamente. Sin embargo, tendrás que flashear la Raspberry Pi con el firmware OpenWRT para usar el SBC como un firewall para toda la red.

Por lo tanto, necesitarás una segunda Raspberry Pi para este procedimiento. Y no cualquier placa, ojo. Dado que solo se puede acceder a la interfaz de usuario de OpenWRT una vez que hayas conectado la SBC tanto a tu PC como al enrutador, no puedes usar un modelo de Raspberry Pi que no tenga un puerto Ethernet dedicado. También necesitarás un adaptador USB tipo A a Ethernet para emparejar la SBC con tu enrutador.

Al igual que con la VPN, contamos con una guía detallada para ayudarte a configurar el firewall con estilo Raspberry Pi. Pero aquí tienes una descripción general rápida de todo el proceso:

- Descargue laversión de firmware OpenWRTque sea compatible con su Raspberry Pi.

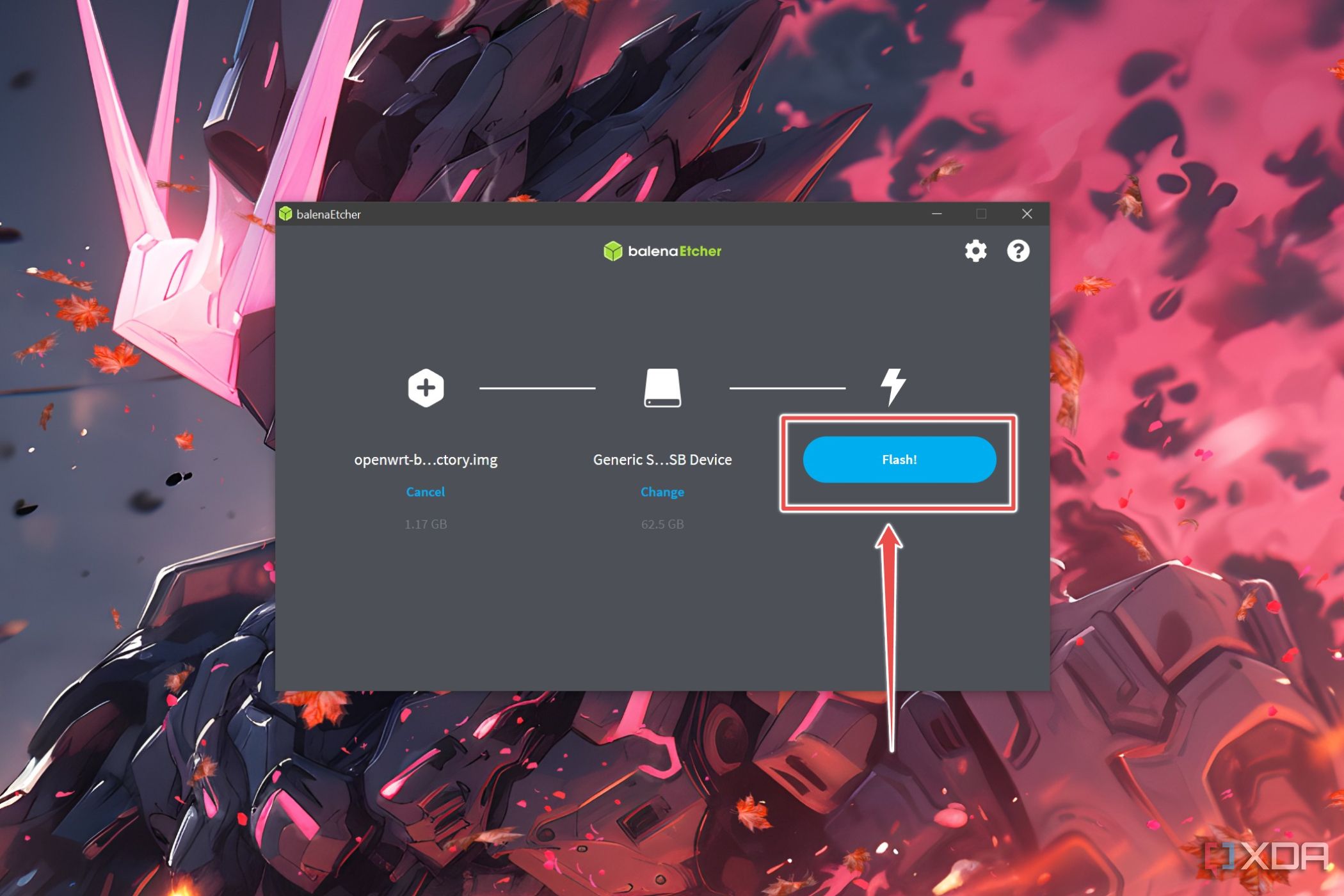

- Escriba los archivos OpenWRT en una tarjeta microSD con la ayuda de Balena Etcher, Rufus, Raspberry Pi Imager u otra herramienta de flasheo.

- Conecte elpuerto Ethernetde su Raspberry Pi alconector RJ45de su PC.

- Utilice el adaptador que mencioné anteriormente para emparejar unpuerto USBde su RPi a lainterfaz Ethernetde su enrutador.

- Cambia a tu PC y regístrate en el siguiente enlace:

http://192.168.1.1/

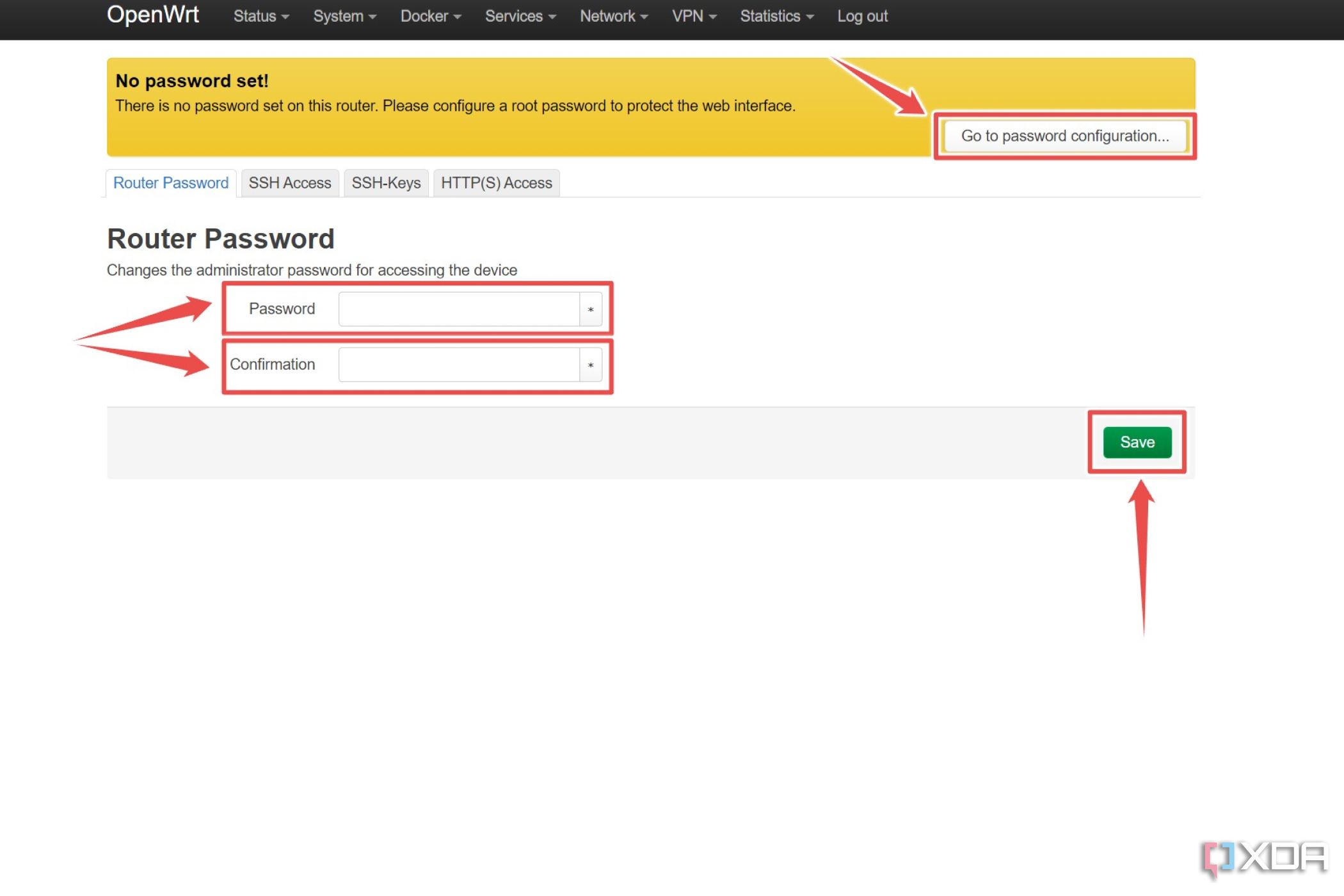

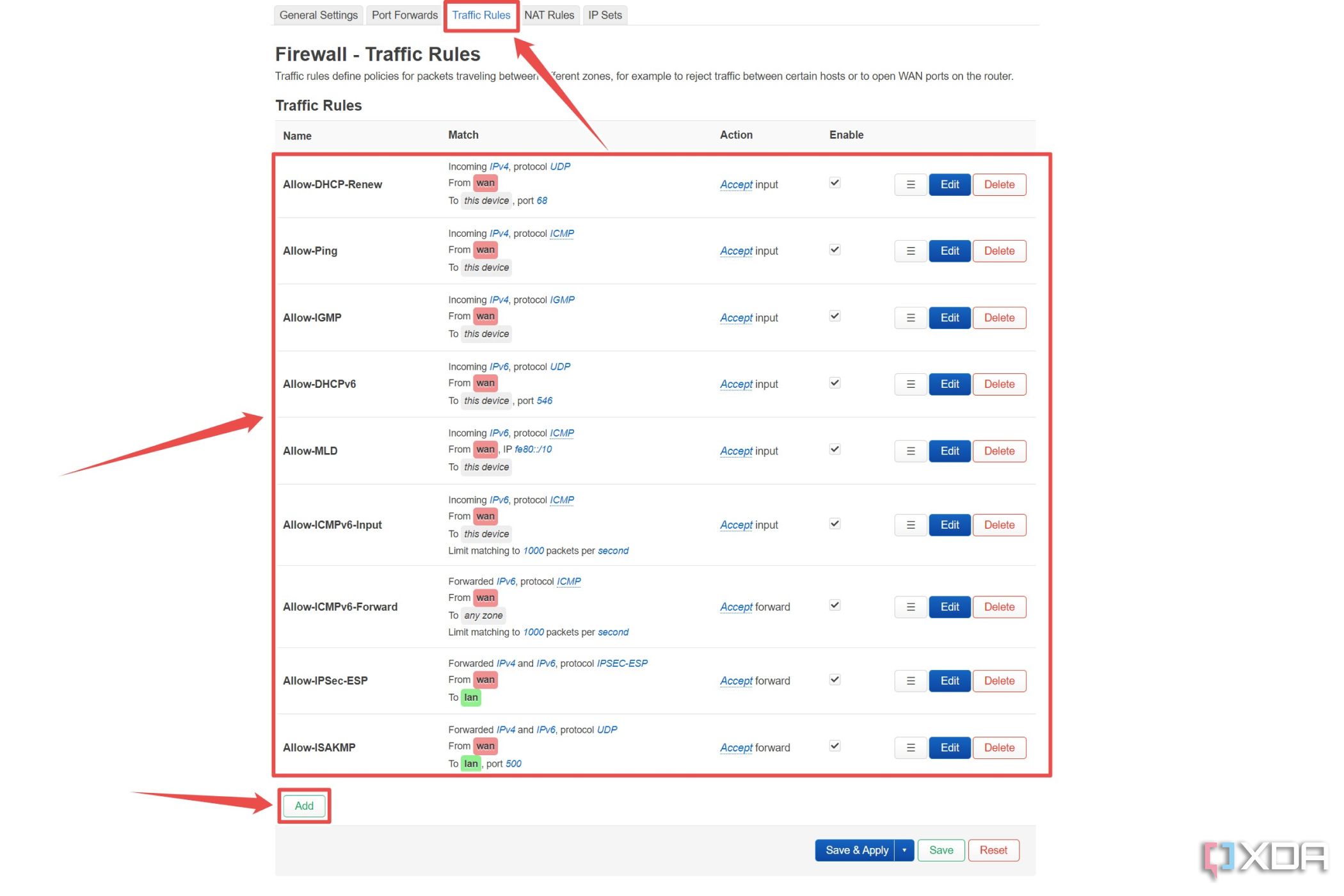

- Una vez que aparezca elpanel de OpenWRT, puedes personalizar las reglas de tráfico según tus necesidades.

Cómo proteger tu red doméstica con un firewall Raspberry Pi

A continuación te mostramos cómo configurar un firewall para toda la red con tu Raspberry Pi

Protegiendo su red (y privacidad) con una Raspberry Pi

Estos son algunos métodos que incluso los principiantes pueden utilizar para proteger sus redes domésticas de las amenazas cibernéticas. Si no tiene experiencia en SBC o redes, puede dedicar un tiempo a familiarizarse con Nmap y Wireshark. Son bastante fáciles de usar y funcionan increíblemente bien para detectar actividades sospechosas en su red doméstica.

Una vez que hayas adquirido más experiencia, te recomiendo que pruebes el firewall con tecnología OpenWRT. Aunque es un proyecto bastante complicado que puede dejar tu escritorio hecho un desastre, un firewall Raspberry Pi configurado correctamente puede erradicar todas las amenazas que se dirigen a tu red doméstica.