Cuando se trata de cifrar archivos en tu computadora, existen numerosas opciones para elegir. Sin embargo, mi favorita es VeraCrypt. Es un programa de cifrado decódigo abierto, multiplataforma y completamente gratuito que puedes usar para administrar tus archivos, con muchas funciones para hacer las cosas aún más seguras.

Si te preguntaspor quées el mejor, estas son las principales razones y lo que lo hace mejor que el resto.

VeraCrypt

VeraCrypt debería ser tu opción preferida para cifrar archivos. Es completamente gratuito, multiplataforma y fácil de usar. Además, es de código abierto.

4Completamente de código abierto y transparente

No es una garantía de seguridad, pero es bueno tenerla

VeraCrypt es una plataforma de cifrado de código abierto, con métodos de cifrado revisados por pares y aprobados por otros en la industria para garantizar su solidez. Se basa en TrueCrypt, del que quizás hayas oído hablar, que hoy en día se considera obsoleto.

Si bien el código abierto no significa necesariamente que sea seguro (como hemos visto conXZ Utils), es probable que sea más seguro que el software propietario que hace lo mismo. Después de todo, el software propietario para cifrado puede incluso tener puertas traseras y formas para que la empresa obtenga acceso a sus volúmenes cifrados.

El código abierto no es garantía de seguridad, pero sin duda es algo positivo.

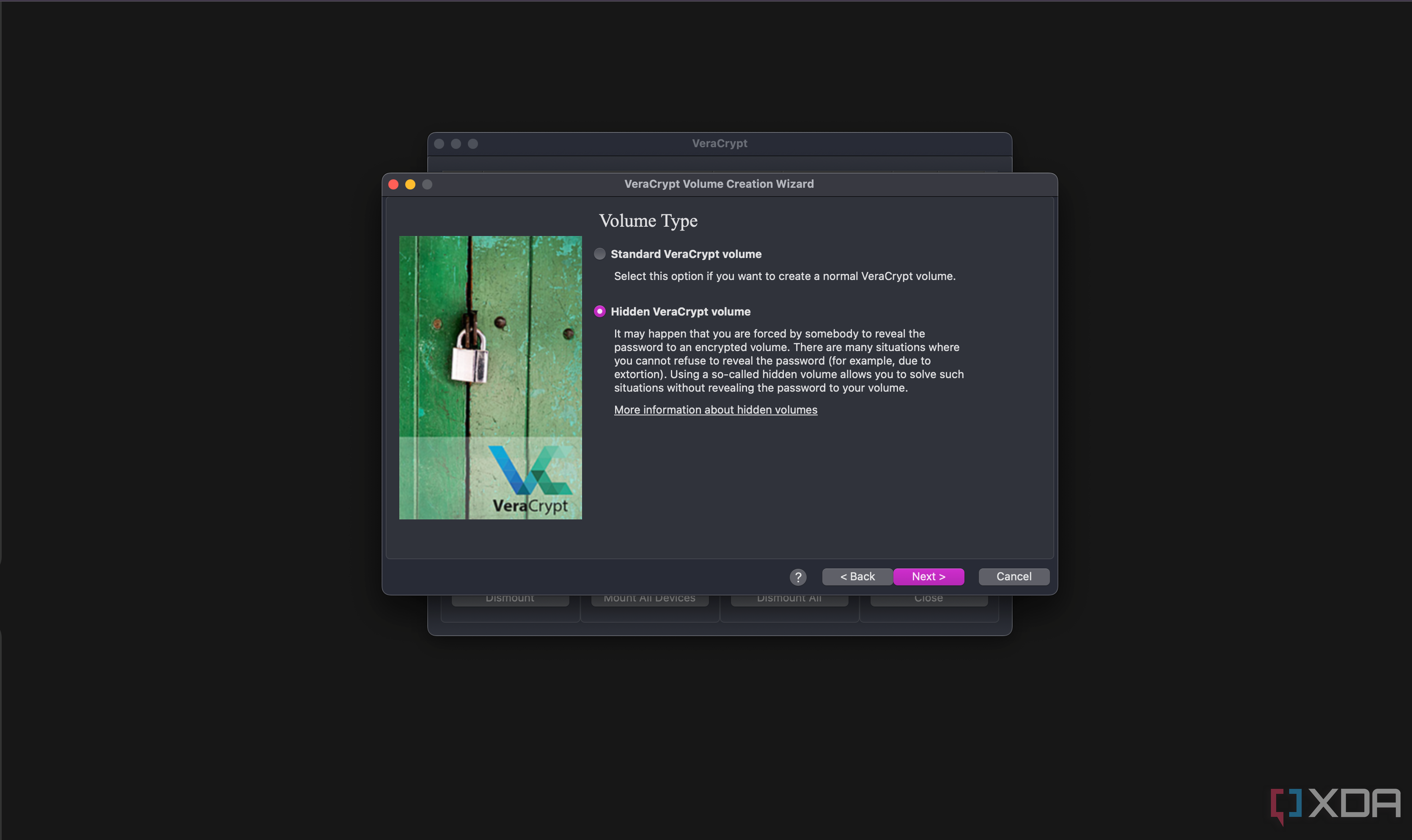

3Soporte de volumen oculto

Y es imposible saber si el volumen oculto está ahí o no.

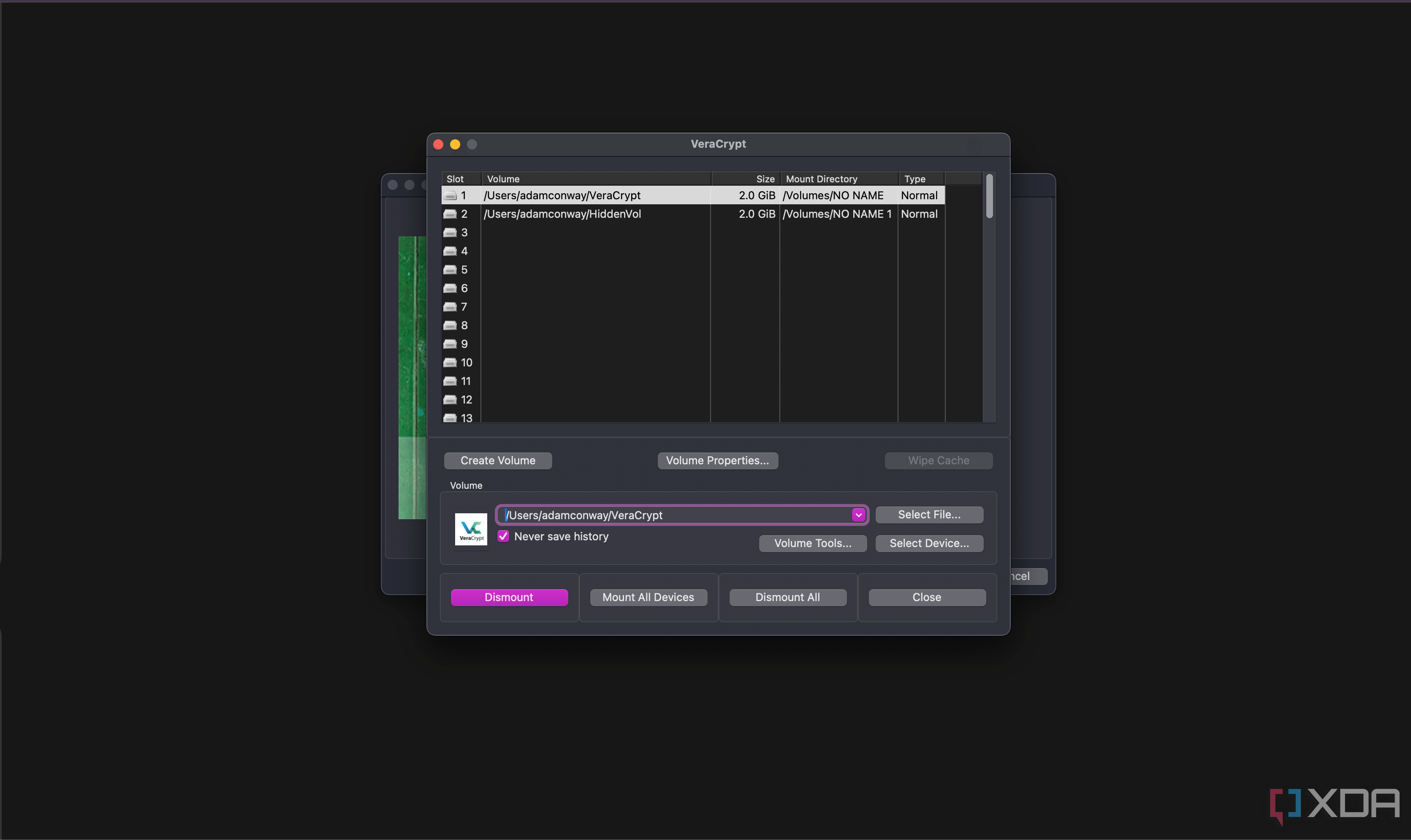

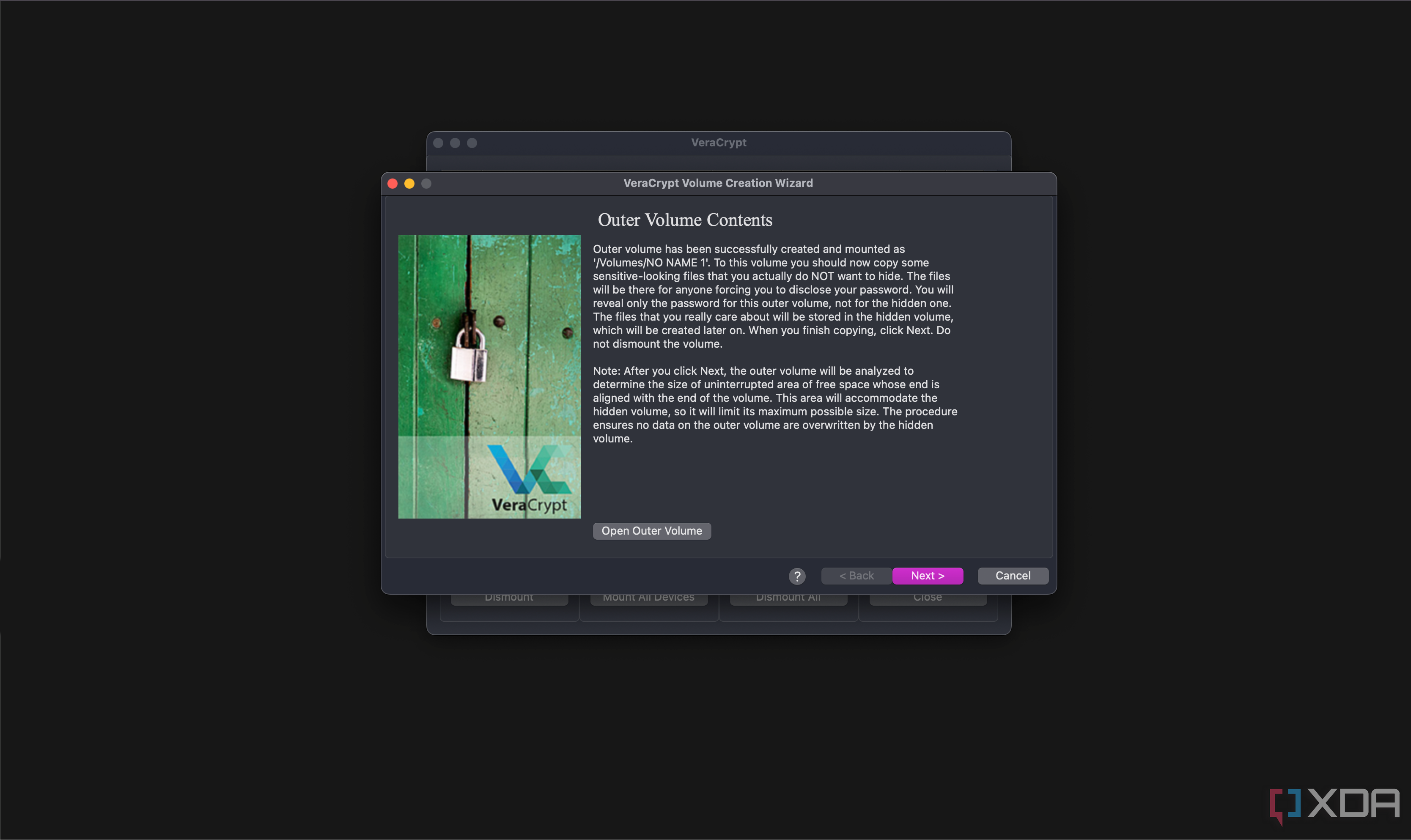

VeraCrypt admite volúmenes ocultos, lo que básicamente significa que puedes cargar dos sistemas de archivos diferentes con dos contraseñas diferentes. Cuando creas tu volumen en VeraCrypt, tienes la opción de crear un "volumen oculto", que crea un volumen externo y uno oculto. El volumen externo contiene archivos confidenciales que en realidad no estás tratando de ocultar, y el volumen oculto (que se encuentra dentro del volumen externo) contiene los datos queen realidadestás tratando de ocultar.

Esto es increíblemente útil, ya que significa que si se le obliga a cumplir y desbloquear sus datos, puede proporcionar otra contraseña que en realidad no entregue la información que está guardando de forma segura. Luego, conserva la contraseña que mantiene privada la seguridad del volumen interno. Los encabezados de volumen ocultos tampoco se pueden identificar, ya que parecen ser datos aleatorios a menos que se monten con VeraCrypt con la contraseña correcta para descifrarlos.

2Compatibilidad total entre plataformas

Windows, Mac y Linux

VeraCrypt funciona en Windows, Linux y MacOS. Si bienMacOS tiene un almacén de archivos integradoque puede utilizar para lograr resultados similares (y todo el almacenamiento también está cifrado), VeraCrypt es multiplataforma en el sentido de que no solo funciona en diferentes plataformas, sino que sus errores también se pueden transferir a otras plataformas. Esto significa que si crea un almacén en una máquina Linux, puede copiar ese archivo a otra máquina y montarlo con la contraseña.

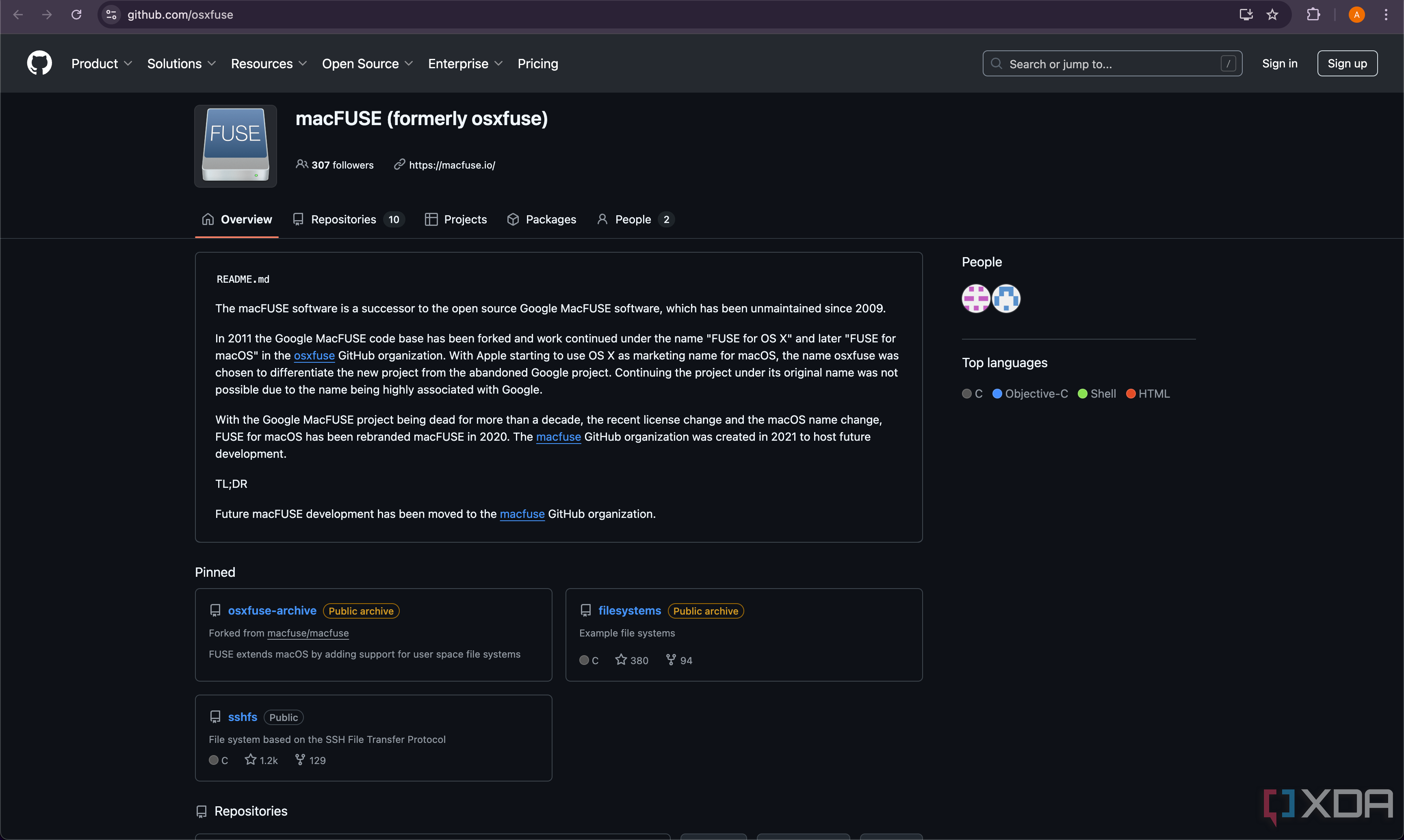

Para ejecutar VeraCrypt en Mac, deberá instalar OSXFUSE (ahora conocido como macFUSE) y habilitar las extensiones del sistema. Se trata de un controlador personalizado para que pueda montar los volúmenes y no es necesario en Windows ni en Linux.

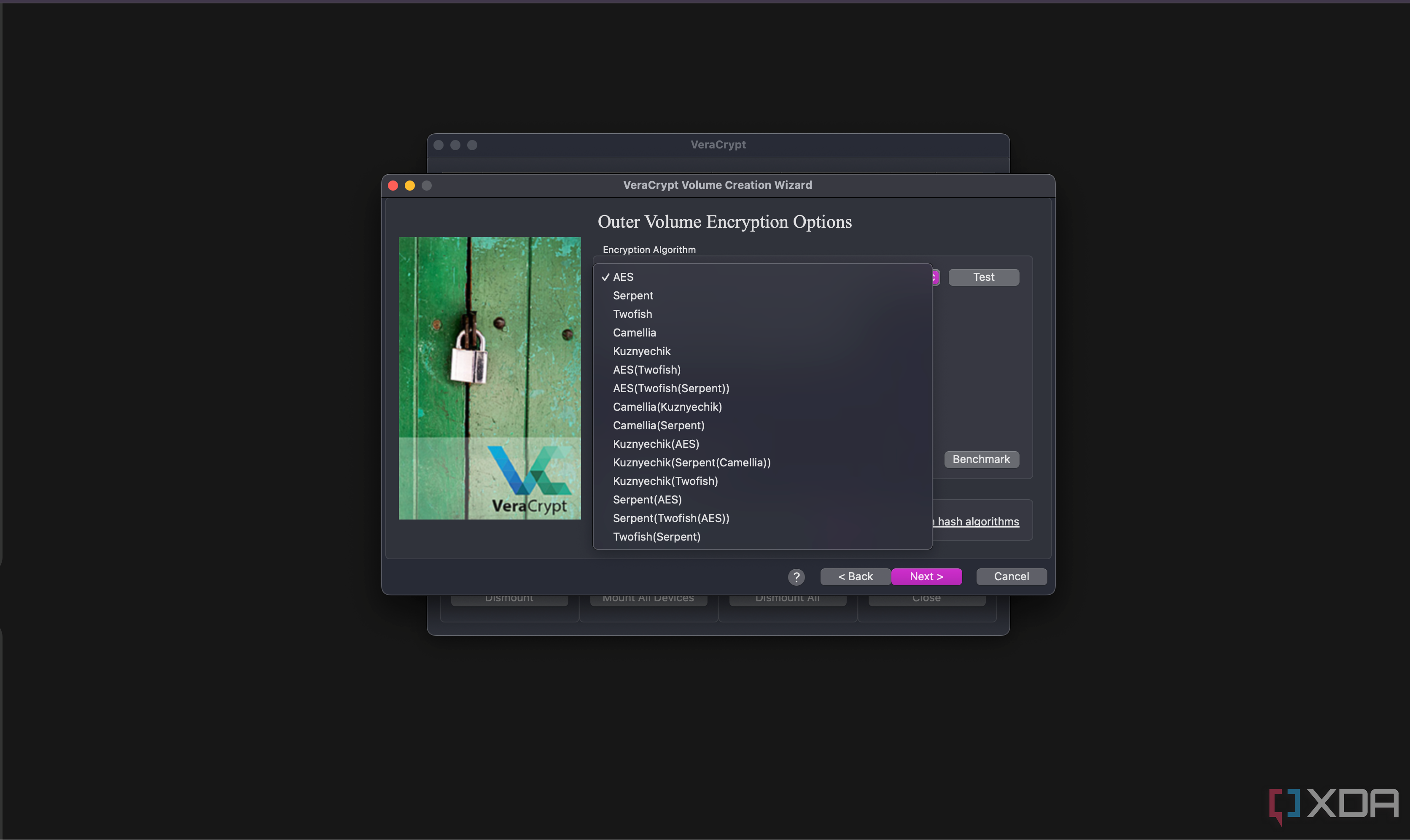

1Cifrado personalizable

Tan complicado como lo necesites

El cifrado puede requerir un gran esfuerzo computacional y no todos los usuarios tienen las mismas capacidades de hardware. Con VeraCrypt, los usuarios pueden elegir algoritmos que consuman menos recursos si el rendimiento es una preocupación u optar por la máxima seguridad con cascadas de múltiples algoritmos. Su PC de alto rendimiento puede manejar cascadas AES-Twofish-Serpent sin problemas, mientras que una computadora portátil más antigua puede funcionar mejor con solo AES.

Al utilizar cifrados en cascada, VeraCrypt utilizará AES como capa final de cifrado, lo que significa que un adversario que intente entrar en su bóveda simplemente lo verá como una bóveda AES-256. Si bien algunos expertos en seguridad no creen que AES pueda ser violado nunca, los avances en computación cuántica hacen que la gente se preocupe de que pronto no sea suficiente. Es por eso que los cifrados en cascada como AES-Twofish-Serpent son fantásticos, ya que primero cifran su volumen con Serpent, luego con Twofish y luego terminan con AES.

En este modo, todas las claves de cifrado también son independientes entre sí, por lo que no existe ninguna relación entre ellas. Esto garantiza la máxima seguridad. Sin embargo, si no tienes un PC lo suficientemente potente o no quieres lidiar con múltiples capas de cifrado, AES es más que suficiente.