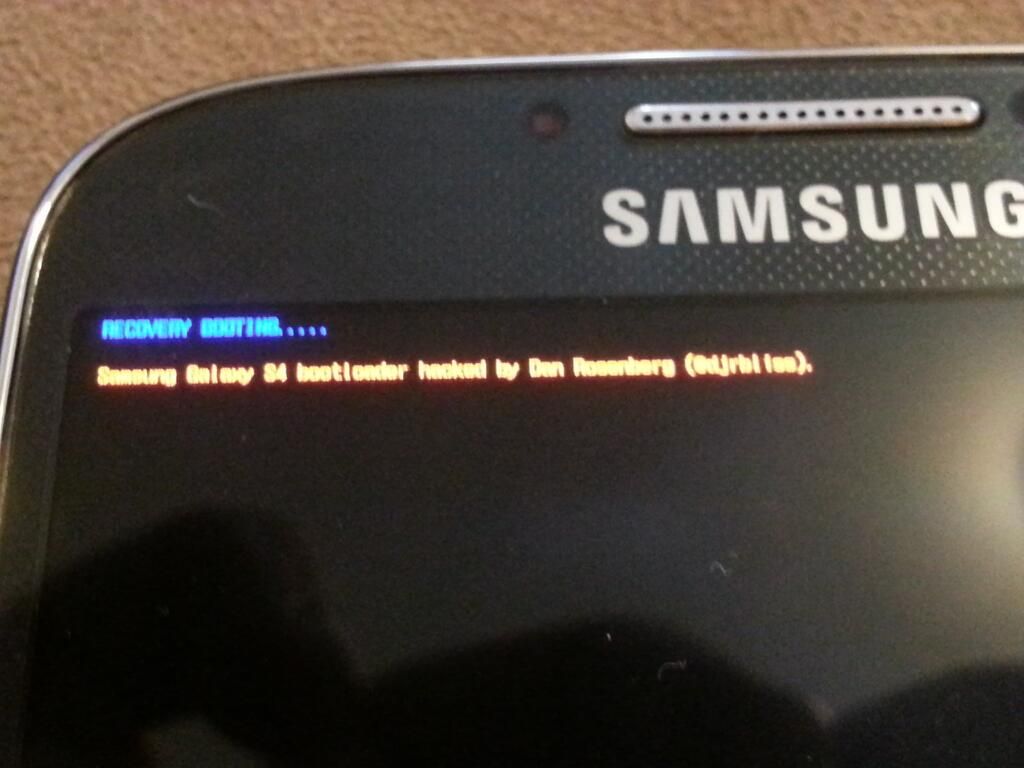

Dan Rosenberg lo ha vuelto a hacer... Bueno, afirma haber desbloqueado el bootloaderdel Samsung Galaxy S 4 , y solo ofrece esta imagen ligeramente borrosa como prueba. Pero cualquiera que haya estado prestando atención sabrá que Dan, también conocido comodjrbliss, desarrollador reconocido por XDA , cumple su palabra.

La noticia llega a través de una serie de publicaciones en Twitter durante los últimos días.La foto de pruebase publicó hace unas cinco horas, sin ningún detalle sobre cómo lo hizo. Pero si accedes asu feedy miras algunas publicaciones atrás, la imagen se vuelve un poco más clara. Dos publicaciones fechadas el 29 de abril dan pistas crípticas, literalmente. Menciona que RSA-2048 se utiliza para firmar el núcleo y la recuperación. Si observamos unareferencia rápida en Wikipedia sobre esta longitud de clave, nos damos cuenta de que se estima que esta seguridad será indescifrable hasta al menos el año 2030. Entonces, ¿cómo diablos lo hizo? Hasta ahora, sabemos que no se debió a una filtración:

¿Es esto el resultado de una fuga?

No. No me asociaría con la publicación de materiales confidenciales que son propiedad de estas empresas, independientemente del hecho de que no estoy de acuerdo con sus políticas sobre la apertura de dispositivos. Además, ¿dónde está la diversión en eso?

Esté atento al portal de XDA para obtener más noticias a medida que se desarrolle este problema. Y si tiene información interesante sobre este u otros exploits, use el botón "Danos un consejo" en la barra de menú superior para ayudar a difundir la información. Para obtener más información de la fuente, visite elhilo original.

Actualización: ¡Gracias al desarrollador reconocidok0nane por la corrección!