Resumen

- Mejore la seguridad de SSH con una YubiKey

- Reemplace las aplicaciones TOTP con una YubiKey

- Proteja sus contraseñas con una YubiKey

Las YubiKeys han estado en escena durante más de una década y han ido creciendo de manera lenta pero segura para admitir cada vez más casos de uso. Las YubiKeys ofrecen un segundo factor de hardware para la autenticación, que requiere no solo que se proporcione un código o una clave, sino también que se inserte el dispositivo físico. Incluso incluyen un botón físico o un sensor biométrico en algunos modelos para garantizar que el dispositivo se toque físicamente y no se pueda manipular de forma remota. A continuación, se muestran algunas formas excelentes de utilizar su YubiKey que quizás aún no esté aprovechando.

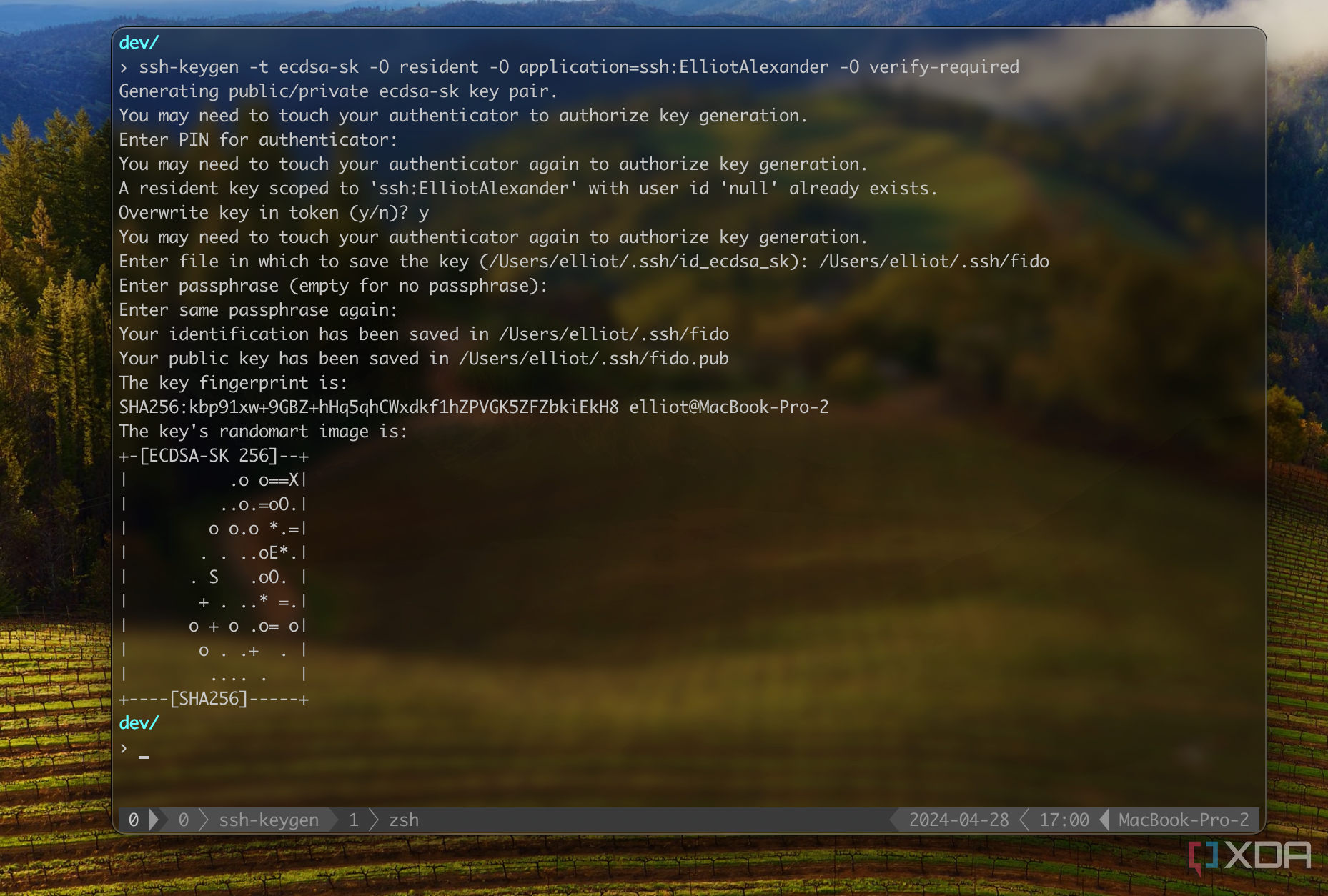

5Asegure SSH con su YubiKey

Ideal para laboratorios domésticos o recursos en la nube

Si trabajas en casa, tienes un servidor multimedia oNAS en casao gestionas servidores en la nube, un gran uso para tu YubiKey es agregarlo como un segundo factor de autenticación a tus conexiones SSH. Esto requerirá que tu YubiKey esté conectada al dispositivo que inicializa la conexión SSH y también puede requerir una entrada física o una identificación táctil.

Hay varias formas de configurar esto, cada una con sus pros y contras, descritas enla documentación de Yubico. Si solo se está autenticando en un servidor Linux que usted controla, le recomendamos usarFIDO2, aunque hay otras opciones. Las claves PGP se pueden generar en su YubiKey y usarse con OpenSSH, pero FIDO es la más fácil de configurar. Querrá generar una clave detectable, lo que significa que su clave puede ser utilizada por cualquier computadora en la que se inserte, para generar una clave SSH que resida en su YubiKey. Deberá protegerla con un pin. La clave pública generada se almacenará en su computadora, mientras que el archivo de clave privada generado es simplemente una referencia a la clave privada real, que se almacena en su YubiKey.

Hay algunas advertencias que se deben tener en cuenta. Al momento de escribir este artículo, esta función no era compatible con Windows y la versión incluida de OpenSSH en macOS deshabilita esta función.

4Genera códigos TOTP con tu YubiKey

Reemplace las aplicaciones de autenticación con su clave de hardware

Uno de los mejores usos de una YubiKey es reemplazar las aplicaciones de autenticación habituales. La mayoría de los códigos de autenticación de dos factores para sitios web y aplicaciones utilizan una tecnología conocida como TOTP, o contraseña de un solo uso basada en el tiempo. Este es el código de cuatro o seis dígitos que genera su aplicación de autenticación cuando inicia sesión en una aplicación o sitio web. TOTP funciona guardando un secreto en su dispositivo (a menudo codificado en un código QR), que funciona en conjunto con un algoritmo de hash y un contador para generar códigos basados en el tiempo. En efecto, esto significa que tanto su dispositivo como el servidor deben realizar un seguimiento del contador, en función de la hora actual, para saber qué valor de hash es válido en un momento determinado.

Si bien esto se hace principalmente en aplicaciones de autenticación, su YubiKey puede generar estos códigos por usted. Incluso puede requerir autenticación de hardware (como biométrica/táctil) para hacerlo. Esta es una gran mejora de seguridad, ya que alguien que haya podido comprometer de forma remota el dispositivo en el que se encuentran sus códigos no podría otorgarle acceso físicamente (esta es también la razón por la que es más seguro mantener sus códigos 2FA en un teléfono o dispositivo móvil, no en sucomputadora portátilo PC).

No todas las YubiKeys admiten TOTP 2FA, pero la documentación facilitala configuraciónmediante la aplicación de escritorio Yubico Authenticator.

3Proteja su administrador de contraseñas con una YubiKey

Añade un paso extra a tu inicio de sesión más valioso

Los administradores de contraseñashan estado de moda en los últimos años y ofrecen grandes ventajas. Usarlos para generar una contraseña única y aleatoria para cada sitio web que visite puede ayudar a proteger sus contraseñas contra la pérdida de datos y simplificar su vida en línea al brindar acceso seguro y sincronizado en la nube a todas sus contraseñas en una ubicación central.

La mayoría de los administradores de contraseñas requieren al menos un segundo factor de autenticación (así como una contraseña maestra segura), y su YubiKey es perfecta para esto. Yo uso Bitwarden, que ofreceuna integración sencilla(para usuarios empresariales o premium) para incorporar el uso de cualquier YubiKey reciente. Sin embargo, asegúrese de guardar sus códigos de recuperación en un lugar seguro, ya que perder el acceso a su segundo factor, es decir, perder su YubiKey, puede dejarlo bloqueado permanentemente y sin acceso a su cuenta. Debido a la forma en que los administradores de contraseñas como Bitwarden cifran sus datos para limitar su acceso a sus contraseñas, no hay nada que puedan hacer una vez que su cuenta esté bloqueada, lo que podría dejarlo bloqueado de todas sus cuentas.

Si alojas Bitwarden tú mismo, no te preocupes, ¡las YubiKeystambién son compatibles allí!

El rendimiento puede variar según el administrador de contraseñas que uses, pero la mayoría debería admitir YubiKeys de forma nativa. Si no es así, siempre puedes usar un código TOTP en tu YubiKey en su lugar.

2Proteja sus cuentas en línea

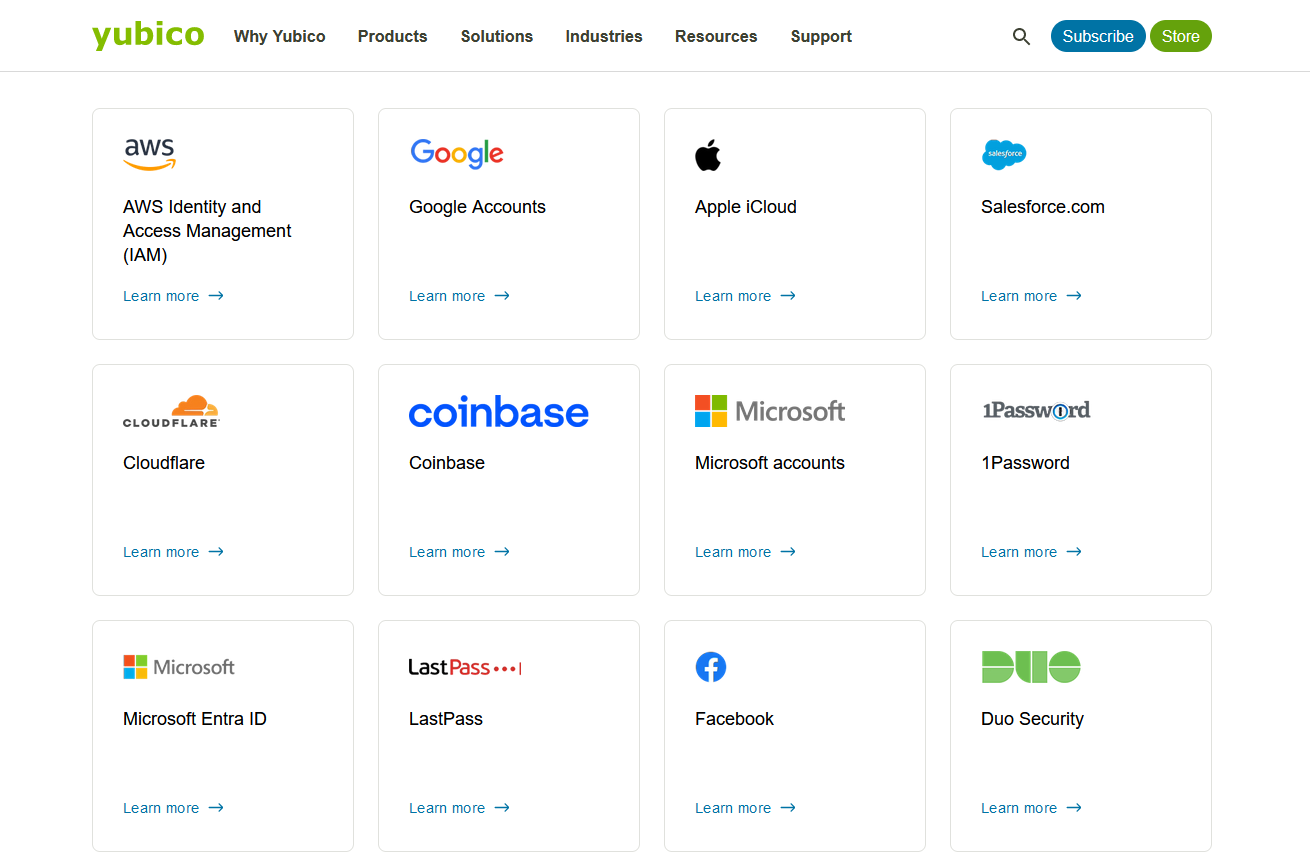

Es fácil pasar por alto sitios que admiten claves de hardware

Este es un poco obvio, pero es sorprendentemente fácil olvidarse de configurar su YubiKey en algunos sitios web. La lista de sitios compatibles crece todo el tiempo. Algunos ejemplos de cómo personalmente he pasado por alto el uso de mi YubiKey serían para proteger mis inicios de sesión de iCloud, GitHub y AWS IAM. Otros sitios comunes como Reddit, YouTube e Instagram tienen soporte, lo que puede ayudar en gran medida a proteger sus inicios de sesión.

Vale la pena revisar la lista de servicios compatibles (que crece constantemente) enel sitio web de Yubico. También vale la pena tomarse un tiempo, quizás un domingo tranquilo, para verificar que haya guardado los códigos de recuperación para su segundo factor en todos estos sitios. Recuerde, si pierde o le roban su YubiKey, ya no podrá acceder a su inicio de sesión.

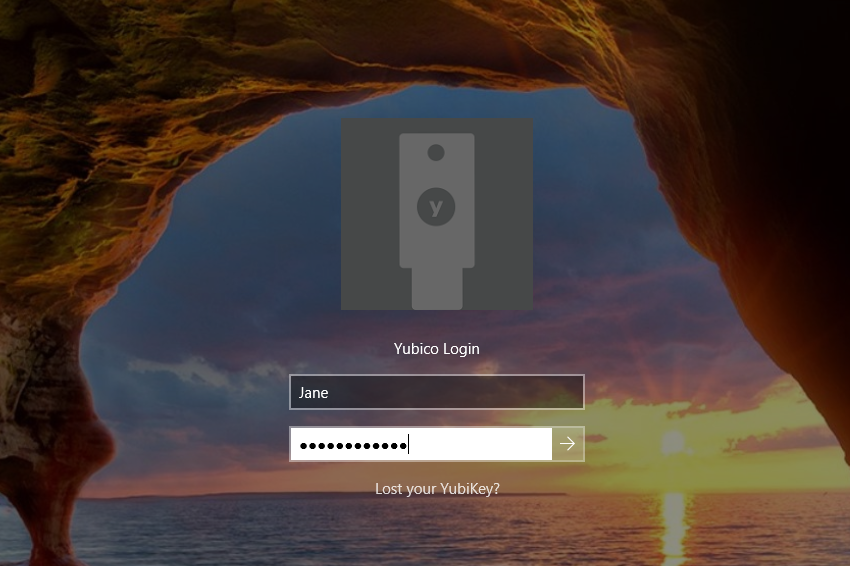

1Proteja sus inicios de sesión de escritorio

Genial si quieres un poco más de seguridad en tus dispositivos.

Si te preocupa la seguridad física de tu dispositivo, esto puede ofrecerte cierta tranquilidad. Tanto macOS como Windows admiten el uso de YubiKey para iniciar sesión en tus cuentas locales, aunque puede haber algunas salvedades. Windows solo admite el inicio de sesión para cuentas locales, lo que significa que esto no es compatible si tu PC está configurado con una cuenta Microsoft (no te preocupes, puedes convertirlasin problemas).

En Windows, deberá instalar la aplicación de configuración de inicio de sesión de Yubico, que se registrará como un proveedor de autenticación independiente. Desde allí, deberá ingresar tanto el nombre de usuario como la contraseña de su cuenta local habitual, así como también insertar su YubiKey. No necesitará presionar su YubiKey y, nuevamente, es importante guardar sus códigos de recuperación.

macOS es más simple, ya que te permite vincular tu YubiKey como una tarjeta inteligente en cualquier versión de macOS posterior a High Sierra. Necesitarás descargar la aplicación YubiKey Manager, donde hay una opción designada para configurar las cosas para macOS. Necesitarás configurar un PIN. Tu Mac te pedirá tu PIN en el campo de inicio de sesión para autenticarte con una YubiKey cuando esté bloqueada. A diferencia de Windows, hay algunas advertencias importantes para configurar tu YubiKey como el único método de autenticación en macOS, por lo que no lo recomendamos. Aún podrás usar Touch ID para iniciar sesión, así como tu contraseña de usuario habitual, por lo que recomendamos configurar una contraseña segura y guardarla en un lugar seguro (como una clave de respaldo).

Las YubiKeys son excelentes para mejorar su seguridad

Las YubiKeys son excelentes para mejorar tanto su seguridad práctica como su propia tranquilidad. En el mundo actual de amenazas y sustos aparentemente interminables en línea, puede ser reconfortante tener algo que usted posee y controla físicamente y que mantiene sus cuentas verdaderamente seguras. Debemos tener en cuenta que las YubiKeys, si bien son algunas de las más populares y cuentan con mayor soporte, no son las únicas llaves de hardware disponibles. Algunos modelos alternativos pueden ser más económicos y accesibles, aunque pueden sacrificar algunas funciones.

Recomendamos a todos considerar una YubiKey si buscan mejorar su seguridad en línea, especialmente si quieren dejar de usar su teléfono para molestos códigos 2FA sin sacrificar la seguridad.