Los dispositivos de almacenamiento conectados a red (NAS)tienen dos propósitos principales: simplificar el almacenamiento de datos y garantizar que sus archivos permanezcan accesibles para todo el equipo en todos sus dispositivos. Si bien ofrecen excelentes velocidades de transferencia y confiabilidad en una red local, deberían ser igualmente robustos para el acceso remoto. Muchos delos principales gabinetes NASbrindan múltiples formas de lograr esto. Sin embargo, abrir su NAS a Internet puede exponerlo a miradas indiscretas y numerosas amenazas de seguridad. Afortunadamente, existen formas seguras de acceder a su NAS desde cualquier parte del mundo sin comprometer la integridad de los datos.

Estas son algunas medidas que puede tomar para minimizar la exposición de su NAS a amenazas en línea.

6Mejores prácticas para el acceso remoto al NAS

A veces, las tareas domésticas básicas pueden hacer maravillas

Puede evitar la mayoría de los riesgos de exponer su NAS a Internet adoptando prácticas de seguridad estándar. Para empezar, asegúrese de que todas las cuentas de administrador de su NAS utilicen nombres de usuario personalizados en lugar de los predeterminados. Este paso evita que los actores maliciosos adivinen los nombres de usuario con privilegios de administrador, ya sea de forma remota o local. Combine esto con contraseñas largas y seguras y autenticación de dos factores (2FA) para reducir significativamente la probabilidad de acceso no autorizado al NAS.

Para abrir un NAS para el acceso remoto, a veces es necesario abrir puertos y agregar reglas de reenvío al enrutador. Esto suele ser una vulnerabilidad importante que puede poner en riesgo los dispositivos NAS y provocar la pérdida de datos. Para evitarlo, verifique y cierre periódicamente los puertos innecesarios y configure el firewall de su NAS para permitir solo dispositivos confiables. Muchos sistemas operativos NAS también incluyen herramientas para monitorear los registros de acceso; revise periódicamente estos registros para detectar cualquier actividad inusual.

Por último, como ocurre con toda tecnología, mantener el software de su NAS y las aplicaciones instaladas actualizados reduce el riesgo de que los piratas informáticos exploten vulnerabilidades de seguridad.

Cómo proteger su NAS y mantener sus datos seguros

Mantenga sus datos a salvo de desastres naturales y miradas indiscretas.

5Utilice las herramientas integradas de su NAS

Las herramientas propias pueden hacer el truco

Muchos fabricantes de NAS, como QNAP y Synology, ofrecen utilidades integradas diseñadas para usuarios que buscan una solución de acceso remoto sencilla. Herramientas como myQNAPcloud Link de QNAP y QuickConnect de Synology ofrecen una opción plug-and-play para acceder a su NAS sin tener que recurrir a configuraciones complejas. Estos servicios vinculan su NAS a una cuenta en línea (QNAP o Synology, en este caso), lo que le permite iniciar sesión en su NAS desde cualquier lugar.

Algunos usuarios se preocupan por la seguridad de estas herramientas, ya que una cuenta de Synology o QNAP comprometida podría dar lugar a un acceso no autorizado al NAS. Sin embargo, si sigue las prácticas recomendadas de seguridad mencionadas anteriormente, puede mitigar este riesgo. Además, el uso de una herramienta propia ofrece la ventaja adicional de la confianza, ya que el fabricante del NAS administra estos servicios, no un tercero.

Vale la pena señalar que herramientas como myQNAPcloud Link y QuickConnect enrutan el tráfico a través de sus servidores, lo que puede generar velocidades de transferencia más lentas. Estas soluciones son las más adecuadas para transferir archivos pequeños o monitorear de forma remota las configuraciones de administración.

4Utilice aplicaciones de escritorio remoto de terceros

Soluciones confiables de terceros al rescate

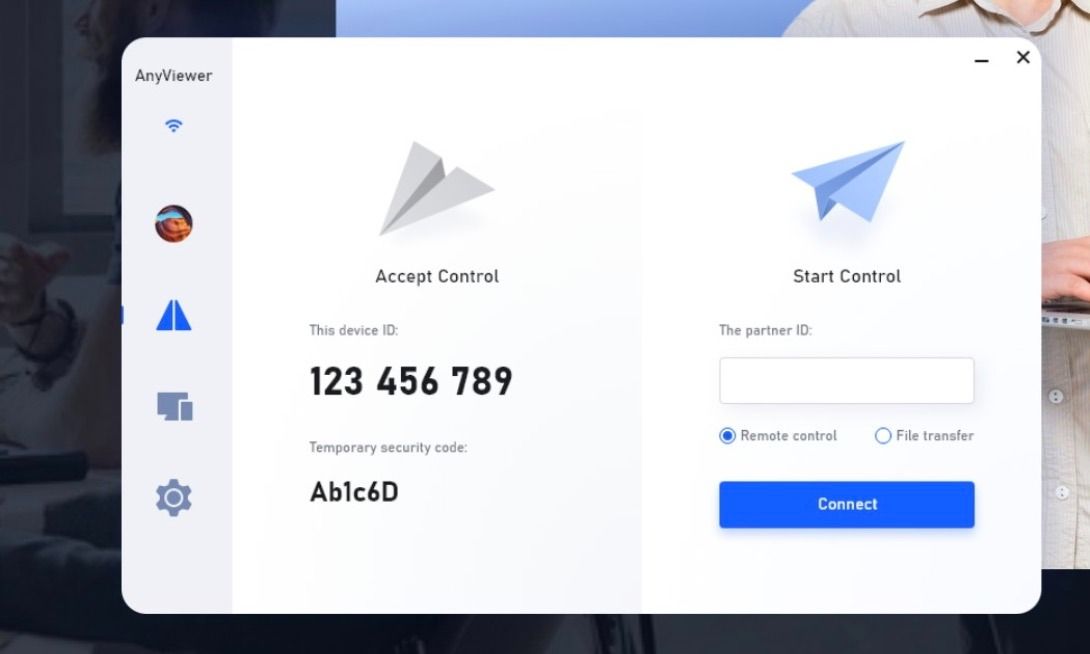

Las herramientas de escritorio remotocomo TeamViewer, AnyDesk y AnyViewer ofrecen alternativas sólidas y confiables a las soluciones de terceros para acceder a su NAS de forma remota. TeamViewer es, por lejos, la opción más popular para administrar PC de forma remota, pero las otras dos opciones no se quedan atrás. Y también puede usar estas herramientas para acceder y controlar dispositivos NAS.

Para configurar estas herramientas, debe instalar la aplicación tanto en su NAS como en los dispositivos cliente. Muchas de estas aplicaciones agregan capas de seguridad adicionales, como contraseñas adicionales, para garantizar que solo los usuarios autorizados obtengan acceso. Una vez configuradas, puede monitorear registros, actualizar configuraciones y transferir archivos como si estuviera en la red local. Sin embargo, estas aplicaciones limitan las velocidades de transferencia según su nivel de suscripción, por lo que es posible que la transferencia de archivos grandes a través de Internet lleve un tiempo.

AnyDesk y TeamViewer son excelentes opciones para empresas que administran varios dispositivos NAS, aunque requieren una suscripción. AnyViewer es una opción más rentable para uso personal o de pequeñas empresas, con una tarifa mensual comparativamente más baja.

3Configurar un servidor proxy inverso

¿Qué pasaría si pudieras ocultar la ubicación real de tu NAS?

Un proxy inverso es básicamente un servidor intermediario adicional entre su NAS y los dispositivos cliente. Este servidor recibe sus solicitudes desde Internet y luego las retransmite al NAS, ocultando la ubicación real del NAS y mejorando la seguridad. Herramientas como Nginx y Traefik le permiten configurar un proxy inverso, incluso permitiendo que dominios personalizados accedan a su NAS. Esta configuración hace que sea más difícil para los intrusos localizar su dispositivo en Internet y atacarlo.

El uso de un proxy inverso ofrece flexibilidad y funciones de seguridad adicionales, como certificados SSL/TLS (para conexiones cifradas) y la capacidad de gestionar una gran cantidad de dispositivos. Según sus requisitos, puede ampliar bastante este sistema añadiendo varios servidores proxy y puntos de salto. Este sistema también se puede utilizar para distribuir las solicitudes entrantes a varias unidades de almacenamiento de red para una mejor utilización de los recursos.

Por este motivo, el uso de servidores proxy inversos es complejo de configurar y puede requerir un profesional de TI, lo que lo hace más adecuado para organizaciones de mayor tamaño. Aquellas con necesidades más básicas, como hogares o pequeñas empresas, deberían considerar los métodos alternativos mencionados en esta lista.

2Aproveche al máximo el DNS dinámico (DDNS)

Simplificando el acceso remoto con IP dinámicas

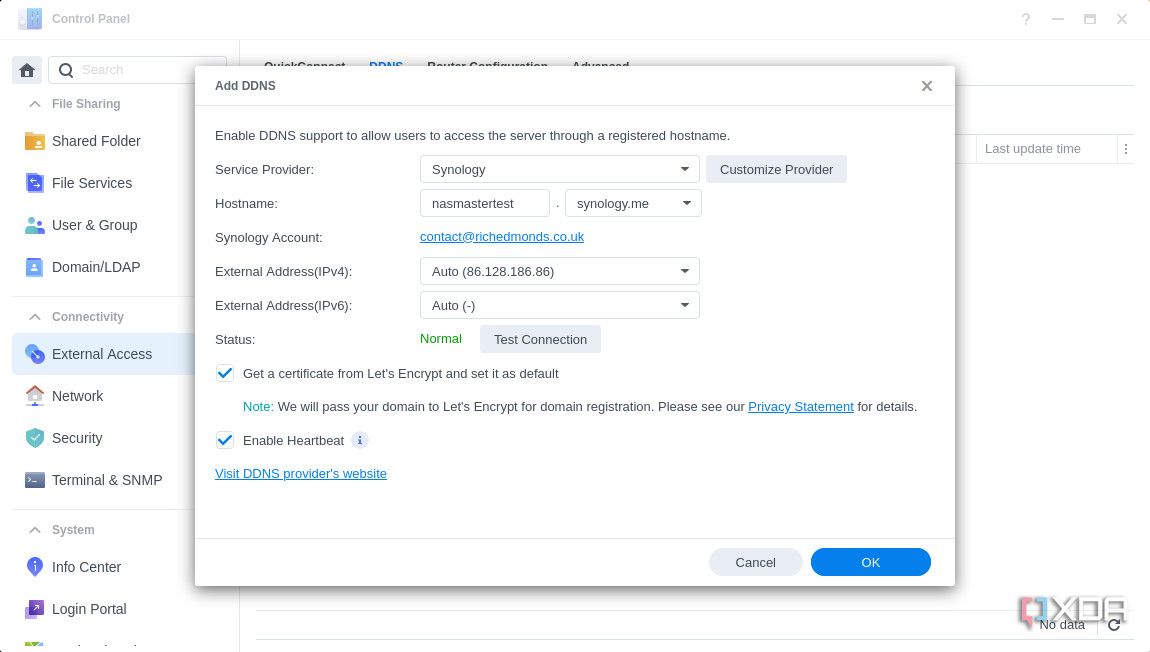

El acceso remoto al NAS generalmente requiere una dirección IP estática, que está disponible para las empresas a través de los ISP, pero que no siempre es factible para los usuarios domésticos. El DNS dinámico (DDNS) aborda este desafío al permitirle usar su NAS incluso con una IP dinámica con su Internet doméstico. Esto beneficia a las aplicaciones que necesitan una conexión ininterrumpida al NAS, como la vigilancia o la ejecución de un servidor de correo electrónico.

La mayoría de los fabricantes de NAS ofrecen opciones DDNS integradas, comoyourname.synology.mede Synology. Como alternativa, los servicios DDNS de terceros ofrecen una seguridad mejorada gracias a una dirección que es aún más difícil de adivinar.

Una vez que configure su DDNS, podrá conectarse a su NAS utilizando la dirección asignada. Para garantizar conexiones seguras, obtenga un certificado SSL. Según su caso de uso, como WebDAV o acceso a archivos, es posible que deba abrir puertos específicos en el enrutador, por lo que es posible que el DDNS no sea suficiente por sí solo. Para una mayor seguridad, debe combinarlo con reglas de firewall estrictas, contraseñas seguras y una VPN para conexión remota (más información sobre esto en la siguiente sección).

1La VPN es tu mejor amiga

La solución de seguridad definitiva

A menudo asociamos el uso de una VPN con el acceso a contenido restringido geográficamente o con la ocultación de nuestra dirección IP. Sin embargo, las empresas también utilizan ampliamente sus funciones de protección de la privacidad para acceder de forma segura a servidores remotos sin comprometer la seguridad de los datos. Para esta aplicación, una VPN crea un túnel cifrado entre su NAS y los dispositivos cliente, lo que garantiza una comunicación segura y privada. También enmascara su ubicación, lo que protege sus datos de posibles atacantes.

La mayoría de los modelos NAS modernos admiten VPN de forma nativa. Sin embargo, tienes la flexibilidad de configurar un dispositivo dedicado, como una Raspberry Pi, para alojar tu servidor VPN. Esto es aún más útil porque puedes usar esta VPN para acceder a todos tus dispositivos conectados en casa, además del NAS.

OpenVPN es una opción popular para configurar tu propio servidor VPN, pero Tailscale se está convirtiendo rápidamente en uno de los favoritos de los usuarios. Su mayor ventaja es su facilidad de uso:puedes empezar a usarlo sin tener muchos conocimientos técnicos. Otra ventaja de usar Tailscale es su naturaleza descentralizada, que permite un mayor rendimiento, una menor latencia y escalabilidad para gestionar varios dispositivos. Y si prefieres ponerte manos a la obra, siempre puedes configurar tu propia VPN WireGuard en tu NAS.

Cómo crear tu propia VPN doméstica con un NAS y WireGuard

Si desea acceder a Internet en su hogar, puede utilizar algo como Tailscale o WireGuard.

La seguridad de los datos es su máxima prioridad

Un dispositivo de almacenamiento en red facilita el acceso a los datos para todos, incluso si eres un profesional independiente que trabaja desde casa o si formas parte de una organización con un gran equipo distribuido en distintas regiones. La capacidad de acceder sin problemas a tus datos desde cualquier parte del mundo es uno de los principales atractivos de los gabinetes NAS. Pero esta comodidad no debería ir en detrimento de la seguridad de los datos, que debería seguir siendo tu principal prioridad.

Al implementar los métodos que se describen aquí, puede garantizar que el acceso remoto de sus compañeros de equipo a los datos de la empresa permanezca seguro y, al mismo tiempo, proteger su NAS de posibles amenazas en línea. Siempre puede consultarnuestros tutoriales de configuración completos para obtener instrucciones detalladassobre cómo usar cada uno de estos métodos en su propio NAS.